Анализ авторизованных сессий Windows и антивирусная защита

6 февраля, 2026, Oleg Afonin

Рубрика: «Разное»

Windows Defender и инструменты для криминалистического анализа часто оказываются по разные стороны баррикад. Если задача систем защиты — заблокировать несанкционированный доступ, то криминалистическим утилитам для сбора доказательств, напротив, требуется доступ ко всем данным, включая заблокированные системные файлы. Этот конфликт несёт серьёзные неудобства и риски при проведении анализа на загруженной системе. Современные антивирусы с агрессивной эвристикой могут принять криминалистические инструменты за вредоносное ПО, прерывая процесс сбора данных или отправляя сам инструмент в карантин.

Помимо прямой блокировки доступа к данным, активное фоновое сканирование существенно замедляет доступ к файлам и несёт угрозу целостности цифровых доказательств: антивирус может удалить или изменить файл, если эвристика заподозрит в нём вредоносный скрипт, до того, как он будет сохранен экспертом. Обход этих сложностей требует тщательного планирования. Достаточно ли приостановить работу антивируса или лучше воспользоваться альтернативным механизмом для доступа к файлам — например, системой Volume Shadow Copies (VSS)? Попробуем разобраться.

Защита в реальном времени

Windows Defender и сторонние антивирусы используют драйверы режима ядра для перехвата запросов ввода-вывода на уровень ниже операций доступа к файловой системе. Такая архитектура, с одной стороны, позволяет более надёжно защитить данные, но с другой — создаёт проблему доступа для инструментов криминалистического анализа. Антивирусные базы обновляются по несколько раз в день, и разработчики криминалистического ПО не могут гарантировать, что их продукт не попадёт в статистику ложных положительных срабатываний антивируса. Утилита, которая корректно работает в лабораторных условиях, может быть мгновенно заблокирована при запуске на реальном объекте, так как антивирус классифицирует продукт как угрозу, блокируя сбор данных.

Инструменты для криминалистического триажа в своей работе часто используют методы, характерные для вредоносного ПО. Сбор данных требует доступа к чувствительным системным структурам: например, внедрения в адресное пространство браузера для извлечения ключей шифрования, доступа к файлам реестра Windows или чтения диска на низком уровне для обхода блокировок. Эвристические анализаторы отслеживают подобные специфические вызовы API и помечают их как попытки несанкционированного доступа (чем они, с технической точки зрения, и являются). Это приводит к немедленному завершению процесса и потенциальному карантину самой утилиты.

Вмешательство затрагивает не только инструменты, но и сами данные. Когда криминалистическая утилита пытается прочитать пользовательские документы или исполняемые файлы, антивирусный движок перехватывает запрос чтения для сканирования контента на наличие сигнатур вредоносного ПО. Такое сканирование в реальном времени вносит значительные задержки, резко замедляя процесс создания образа и увеличивая временное окно, в течение которого данные на работающей системе могут измениться. Более того, если инструмент обращается к документу, содержащему макровирус или скрипт, обнаруженный эвристикой, антивирус может отправить файл в карантин или удалить его, буквально уведя его «из-под носа» криминалистической утилиты. Подобные конфликты приводят к необратимой потере потенциальных улик, так как сам факт обращения к файлу провоцирует его уничтожение системой защиты.

Отключение защиты

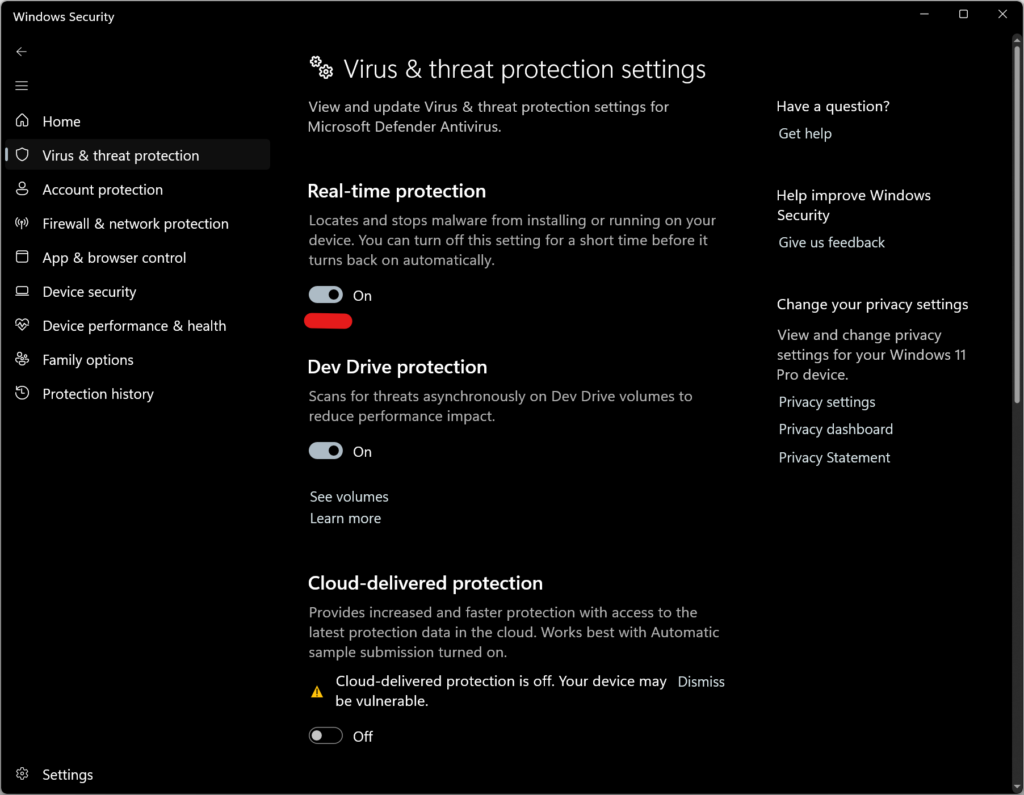

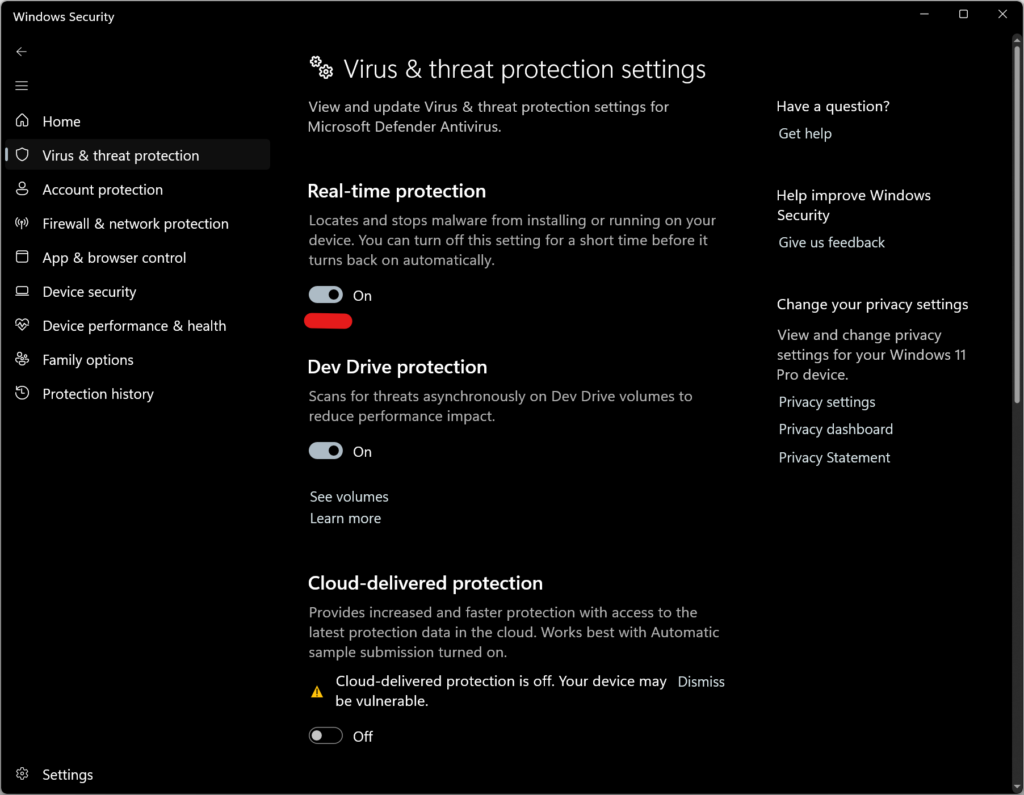

Простейший способ справиться с фоновым сканированием — приостановить защиту. В Windows 11 для этого достаточно открыть Безопасность Windows > Защита от вирусов и угроз > Управление настройками и отключить переключатель «Защита в режиме реального времени». Это действие временно отключает защиту, позволяя криминалистическим инструментам работать без вмешательства антивируса. Однако антивирус останется отключённым недолго: режим сканирования в реальном времени автоматически включится снова после перезагрузки системы. Сторонние решения, такие как Sophos, могут автоматически активировать защиту уже через несколько часов (Sophos — через 4 часа), задавая жёсткие временные рамки для сбора данных.

В корпоративных средах отключить защиту часто невозможна из-за групповых политик (Windows Group Policies), которые принудительно устанавливают режим «управляется администратором», блокируя возможность отключения или приостановки антивируса. Сторонние антивирусы ещё сильнее запутывают ситуацию, требуя административный пароль или команду через консоль администратора, которые эксперту-криминалисту, как правило, недоступны. В таких случаях попытки принудительно завершить процессы антивируса, скорее всего, окончатся неудачей.

Для доступа к заблокированным файлам существуют альтернативные способы, которые в основном сводятся к использованию теневых копий тома (Volume Shadow Copies, VSS). Использование этого механизма помогает обойти блокировки файлов как со стороны антивируса, так и операционной системы. Отметим, что постоянное переключение между обычным чтением и операциями VSS для каждого заблокированного файла приводит к критическому падению производительности, поэтому Elcomsoft Quick Triage создаёт список обнаруженных заблокированных объектов и извлекает их пакетом в один проход через механизм VSS.

Однако важно понимать, что VSS предоставит доступ только к файлам (в том числе заблокированным). Эта технология бесполезна, когда нужно получить доступ к оперативной памяти процессов. Если инструмент попытается внедрить поток или прочитать память другого процесса, например, для доступа к ключам шифрования, антивирус, если он не был приостановлен, всё равно перехватит и заблокирует действие.

Загрузочные криминалистические среды

Кардинальной альтернативой борьбе с активной защитой является полный обход операционной системы c использованием заведомо чистой загрузочной среды. Elcomsoft System Recovery позволяет экспертам загружать исследуемый компьютер в контролируемую сессию Windows PE, запуская набор криминалистических утилит прямо с внешнего носителя. Этот подход эффективно нейтрализует любые фоновые процессы, поскольку установленная на компьютере ОС вместе со своими драйверами, антивирусами и эвристическими движками просто не запускается. В этом режиме эксперт может получить неограниченный доступ к файловым артефактам без риска блокировки или модификации улик какими-либо фоновыми процессами.

Такой метод имеет и ряд ограничений. Главное препятствие — шифрование. Если системный раздел защищён BitLocker, загрузка с внешнего накопителя оставит том в зашифрованном состоянии; обойти защиту можно исключительно ключом восстановления BitLocker (мы многократно писали о том, где он может храниться и как его использовать в ESR). Кроме того, поскольку целевая ОС не запущена, будет утрачен доступ ко всем волатильным данным, включая активные сетевые соединения, запущенные процессы и содержимое оперативной памяти.

Наконец, загрузка с внешнего накопителя существенно усложняет сбор таких данных, как пароли из браузеров. Артефакты, защищённые DPAPI (Data Protection API) и шифрованием App-Bound невозможно расшифровать простым извлечением файлов или баз данных. Инструменты триажа могут использовать активную сессию пользователя для обхода этих защит, но для расшифровки мастер-ключей в режиме офлайн потребуется ввести пароль пользователя. Без учётных данных конкретного пользователя извлечение секретов невозможно, даже если сама файловая система полностью доступна.

Заключение

Конфликт целеполаганий средств защиты и инструментами для криминалистического анализа — проблема не новая, и решения её хорошо известны. Проще и надёжнее всего временно отключить защиту, но это возможно не всегда. Корпоративные ограничения и политики безопасности могут блокировать эти настройки, вынуждая экспертов полагаться на обходные пути, такие как использование механизма Volume Shadow Copies (VSS). VSS помогает обходить блокировки файлов на диске, но не работает на операциях с оперативной памятью процессов. Если политика безопасности не позволяет отключить антивирус, некоторые волатильные данные, находящиеся в памяти процессов, могут остаться недоступными.