ИИ в криминалистике: анализ улик или необоснованный обыск?

19 марта, 2026, Oleg Afonin

Рубрика: «Разное»

В двух статьях Алексиса Бригнони (оригинал и продолжение) поднимается очень интересная тема: а что, если модель искусственного интеллекта из криминалистического пакета залезет куда-то не туда, куда позволял залезть ордер, увидит что-то из того, на что не было разрешения, и обнаружит улики, которые не удалось бы найти, не выйдя за рамки оригинального ордера? Алексис делает сильный ход, утверждая: «Хотите, чтобы суд выбросил ваши цифровые улики на свалку? Просто спросите LLM, не ограничивая его правовыми рамками». И мне определённо есть что добавить.

В чём проблема?

Проблема — в коллизии уголовно-процессуального права и технологий, а точнее — деталей реализации работы с искусственным интеллектом у ряда вендоров соответствующего ПО. Как работает типичный криминалистический продукт с функцией «опрос улик» (Chat with Evidence)? Варианты бывают разные, но чаще всего мы видим простейший подход: перевести всё, что можно, в текстовый вид (некоторые структурируют и форматируют данные, а некоторые не делают и того), свалить в одну кучу и натравить на неё модель. В лучшем случае в приложении будут галочки, которые позволяют выбрать источник (например, переписку в конкретном мессенджере), но уже выделить общение только с конкретным адресатом или в заданных временных рамках — проблема: чаще всего продукт просто добавляет к запросу к LLM ограничения вроде «анализируй исключительно данные с 1.1.2025 по 31.12.2025».

Ответ на вопрос, почему это является проблемой, лежит уже не столько в технической, сколько в юридической плоскости.

В своей статье Алексис Бригнони пишет: «Want your evidence thrown out by the judge? Ask the LLM without taking into consideration the limits of the search warrant.» Это действительно так, хоть и высказано в несколько категоричной форме, и я с его утверждением совершенно согласен. В разных странах разными способами, путями и механизмами пришли практически к одинаковому результату: полиции запрещается смотреть на данные за пределами заданных ордером рамок. Чуть ниже мы посмотрим, как это реализовано в рамках прецедентного (на примере США) и континентального (на примере Германии) права, но сейчас отметим следующее: никто не хочет, чтобы его частную жизнь рассматривали под микроскопом, поэтому в законодательствах всегда есть ограничения, защищающие от «необоснованного обыска» (как в США) или «поисковых экспедиций» (в немецкой терминологии). Соответственно, вводятся ограничения, нарушения которых чреваты. «Бесконечные», «резиновые» ордера опасны как для следствия, так и для судьи, который их подписывает — с потенциально серьёзными последствиями.

Теперь увяжем процессуальные нормы с техническими. Если модель искусственного интеллекта просмотрела все собранные данные, даже если ей была выдана инструкция «ищи только в заданных рамках», юридически это эквивалентно тому, что государство сунуло свой нос туда, куда не следовало (в юридических терминах — это реальный риск спора о несоразмерности, допустимости результатов и о производных доказательствах). Наиболее уязвимы здесь непрозрачные процедуры и манипуляции (а какой вендор признается в том, какую модель и с какими настройками он использовал, что у неё было на входе и какие конкретно запросы — включая сервисные и системные — эта модель получала? Извините, коммерческая тайна.)

Производители криминалистического ПО часто делают вид, что этого не понимают, загружая в языковую модель все собранные данные и предлагая фильтровать их уже потом, инструкциями и запросами к LLM. С юридической точки зрения так это не работает.

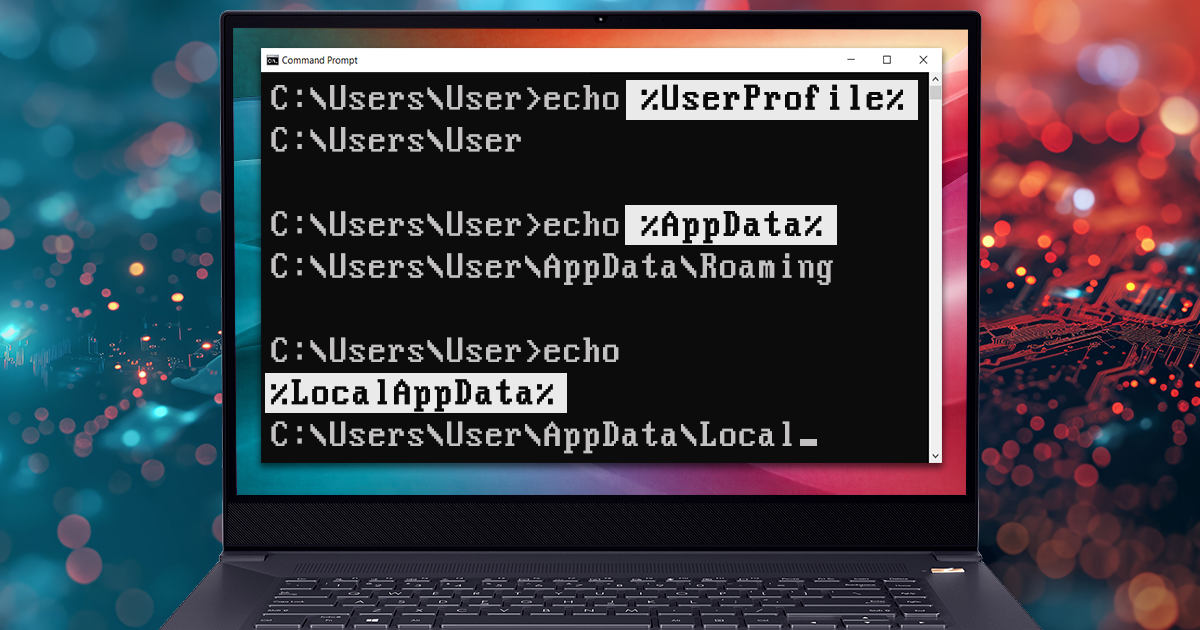

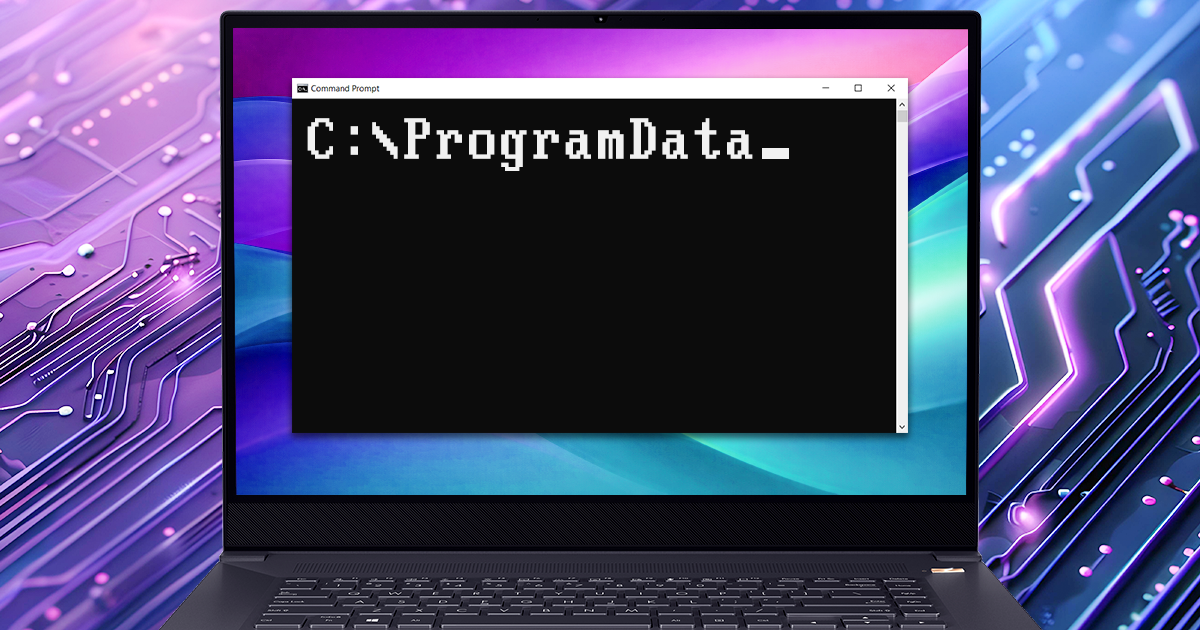

А как нужно? Об этом мы писали многократно: изоляция, фильтрация и предварительный отбор данных, которые будут поданы на вход модели, и самое главное — документирование, документирование и ещё раз документирование каждого шага и каждой технической подробности. Ещё раз: на вход модели нужно подавать только то, что разрешает ордер, и нельзя подавать ничего из того, что ордером не разрешалось.

Теперь рассмотрим юридические особенности таких действий в Германии — стране с кодифицированным континентальным правом, и США, где действует прецедентное.

Юридические особенности

(В скобках: дальше будет много длинных терминов на чистейшем канцелярском немецком; я использовал их как для колорита (из песни слов не выкинешь), так и для того, чтобы читатель мог самостоятельно найти и ознакомиться с соответствующими положениями в оригинале.)

В Германии уголовно-процессуальное право, или StPO — Strafprozessordnung, основано на принципе соразмерности — Verhältnismäßigkeitsprinzip. Судебная система здесь категорически не приемлет так называемые «поисковые экспедиции» (калька с термина Ausforschungsbeweis), когда полиция смотрит всё подряд в надежде найти хоть что-то. Ордер на изъятие и анализ цифровых данных (Durchsuchungsbeschluss) должен очерчивать конкретные границы: круг лиц, предмет расследования и временные рамки. Сразу оговорюсь: немецкое право в этой области не абсолютно; ему известна концепция случайных находок, но устраивать целенаправленный поиск вне рамок ордера как вручную, так и с помощью ИИ нельзя. Если следователь или алгоритм проанализирует данные за пределами дозволенного, возникает серьёзный риск, что сработает запрет на использование доказательств (Beweisverwertungsverbot). Это не происходит автоматически при любой ошибке, но при систематических нарушениях (а в них защита может записать и халатность или пренебрежение) дело может развалиться, а допустившие произвол получат проблемы.

В США ситуация похожа в плане конечного результата, но путь прецедентного права к нему радикально отличается. Четвертая поправка защищает от «необоснованных обысков». Она требует, чтобы ордер (Search Warrant) содержал «особую конкретность» (Particularity Requirement). В суде защита первым делом запросит методологию работы с данными, чтобы атаковать следствие через «чрезмерно широкий охват» (Overbreadth). Если выяснится, что весь дамп устройства без надлежащей предварительной фильтрации и отбора был загружен в LLM, защита получает мощный аргумент заявить о незаконном обыске. А дальше начинается терминология прямо из фэнтези. Романтика: доктрина Fruit of the Poisonous Tree, «плод отравленного дерева». Если ИИ прочитает сообщение, выходящее за рамки ордера, и оно наведёт следствие на новую улику, эта так называемая «производная улика» может быть признана «плодом отравленного дерева» и исключена из дела через Motion to Suppress. И хотя там тоже есть исключения вроде доктрины добросовестности, систематические нарушения могут привести к исключению всего источника, а позиция эксперта будет сильно скомпрометирована.

И снова о технологиях

Вернёмся к технологии, к подходу «опрос улик». Оградить следствие от аргументов «чрезмерно широкого охвата» помогает простая алгоритмическая выборка того, какие именно данные будут загружены на вход к LLM. Однако многие вендоры так не делают. Гораздо проще выгрузить в текстовый формат всю базу данных из того же Signal или Telegram, чем создавать запросы для выгрузки только релевантных данных. Сформировать SQL запрос к базе данных на выдачу записей в определённых временных рамках не является проблемой (такие запросы разбираются в начале курсов по работе с базами данных), но… И вот здесь срабатывает то самое «но», о котором говорит Алексис Бригнони.

Проблема глубже, чем просто риск галлюцинаций. Сама постановка вопроса в духе «нет ли здесь признаков преступной активности» размывает рамки, на которых держится допустимость обыска. Оператор фактически отказывается — сознательно или нет — от соблюдения жёстких рамок ордера, перекладывая определение субъективного понятия «преступление» на плечи статистической модели. В результате небрежность при работе с ИИ превращается в процессуальную ошибку, а процессуальная ошибка — в катастрофу. В центре судебного спора окажется уже не сама улика, а то, как именно следователь её добыл, как он общался с ИИ, какие данные загружались, какие запросы применялись, как формировался вывод. Иными словами, использование ИИ на всём массиве данных становится удобной мишенью для перекрёстного допроса.

Отсюда вытекает и несостоятельность оправданий вендоров: «пользователь (следствие) всё проверит» и «ИИ сэкономит время». Если у следствия на практике не хватает ресурсов на тщательную верификацию результатов классических, детерминированных инструментов, ожидать вдумчивой проверки ответов нейросетей просто наивно. Напротив, необходимость отслеживать логику модели (и понимать принципы её работы), выявлять галлюцинации или объяснять в суде расхождения между разными результатами, выданными моделью на один и тот же запрос, может отнять ещё больше времени. Передача таких инструментов в руки специалистов, не слишком глубоко разбирающихся в принципах работы языковых моделей, делает ситуацию ещё хуже: неквалифицированный оператор не сможет ни отличить уверенную галлюцинацию от реального факта, ни проверить, оставалась ли система в рамках судебного ордера.

Наконец, не стоит забывать о сугубо технической стороне вопроса. LLM работает не с уликами как таковыми, а исключительно с тем, что продукт конкретного вендора смог распознать и перевести в текстовый формат. Модель физически не способна найти то, что осталось за пределами данных на входе, зато сможет уверенно заявить о том, чего в данных вообще не было.

Из этого следует единственный вывод: если и встраивать LLM в криминалистику, то не как «умный помощник», который «сам разберётся» в потоке данных, а исключительно как специализированный инструмент, работающий только с тщательно отфильтрованной и процессуально обоснованной выборкой. В противном случае ИИ не сможет оставаться в заданным ордером рамках, дискредитируя вместе с ними и сами доказательства.

В заключение попробую поработать оракулом. Пока что защита не разваливает такие дела массово, но в основном потому, что ещё не до конца осознала потенциальные возможности этой линии атаки. Гонка с внедрением ИИ где можно и где нельзя бежит впереди паровоза процессуальных норм. Мне кажется очевидным, что адвокаты скоро начнут массово запрашивать подробные логи криминалистических инструментов и находить в них многочисленные нарушения.