iOS Forensic Toolkit обновился до десятой версии. Мы заметно расширили возможности низкоуровневого извлечения как для агента-экстрактора, так и для checkm8. Агент-экстрактор получил поддержку всех версий iOS/iPadOS 16 и 17, а также поддержку ряда версий iOS 18; для checkm8 теперь есть поддержка всех последних обновлений ОС от Apple на уязвимых устройствах. Наконец, мы улучшили расширенное логическое извлечение для iOS/iPadOS 26 — теперь этот метод вытягивает гораздо больше данных из категории shared files.

Агент-экстрактор: до iOS 18.7.1 включительно

Агент-экстрактор, или агент извлечения данных — компактное приложение, которое мы разработали для низкоуровневого извлечения данных из устройств под управлением iOS и iPadOS совместимых версий. В этом приложении мы собрали все известные нам эксплойты, позволяющие совершить «побег из песочницы» и получить доступ к корню файловой системы и ключам шифрования, необходимым для расшифровки связки ключей. После загрузки на совместимое устройство iOS или iPadOS происходит следующее.

- После запуска агента-экстрактора приложение применяет цепочку эксплойтов для повышения уровня привилегий. Если всё прошло успешно, приложению становится доступен корень файловой системы; получается доступ к ключам шифрования.

- Устанавливается канал связи между устройством и компьютером, на котором запущен инструментарий iOS Forensic Toolkit.

- Теперь iOS Forensic Toolkit, запущенный на компьютере, получает полный доступ к файловой системе и возможность расшифровать связку ключей. Происходит процесс извлечения данных.

Посредством низкоуровневого доступа можно извлечь намного больше данных, чем другими способами (такими, как расширенное логическое извлечение). Важно: если устройство совместимо и с агентом-экстрактором, и с извлечением через эксплойт загрузчика checkm8, извлечение через checkm8 является предпочтительным в силу его более высокой надёжности и криминалистической чистоты.

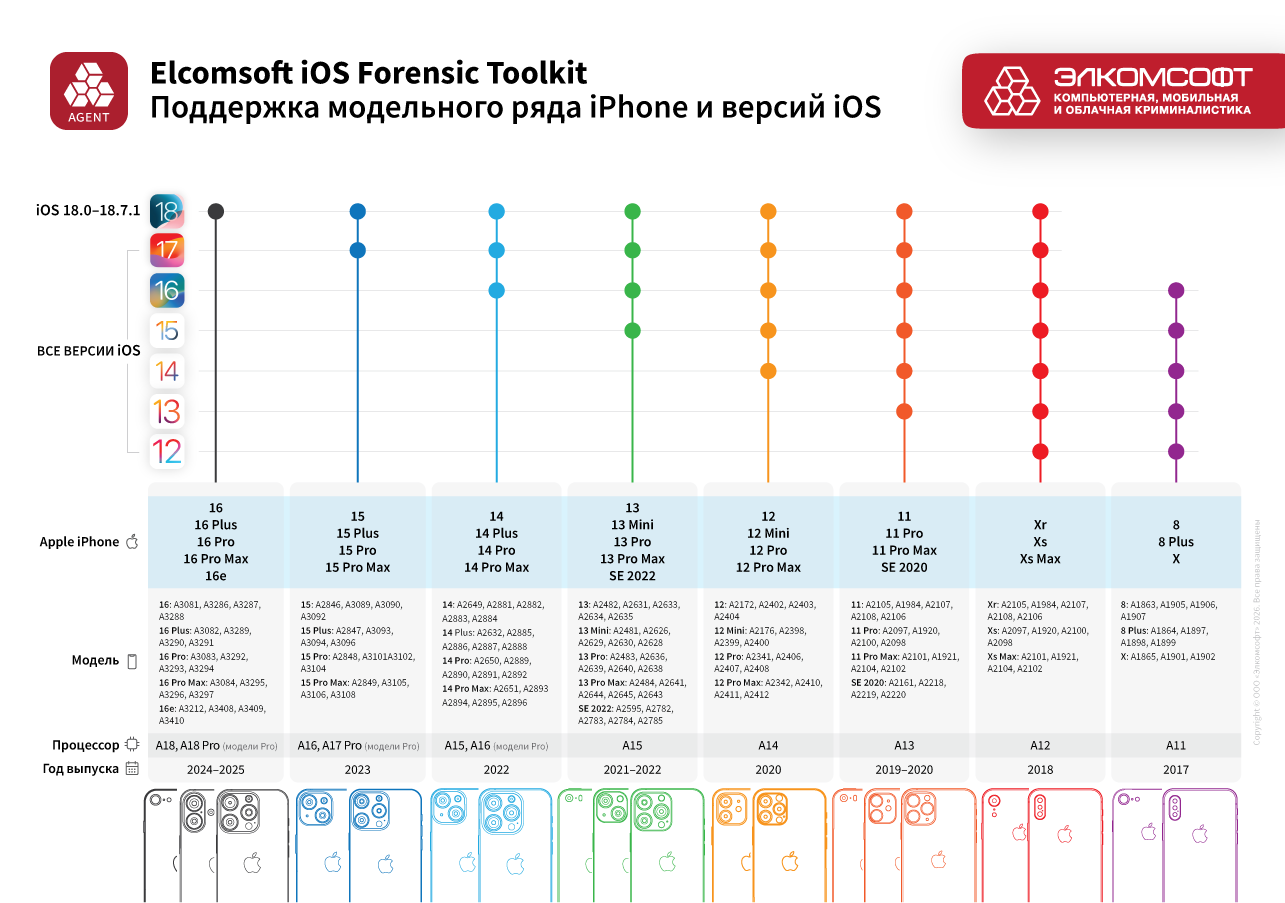

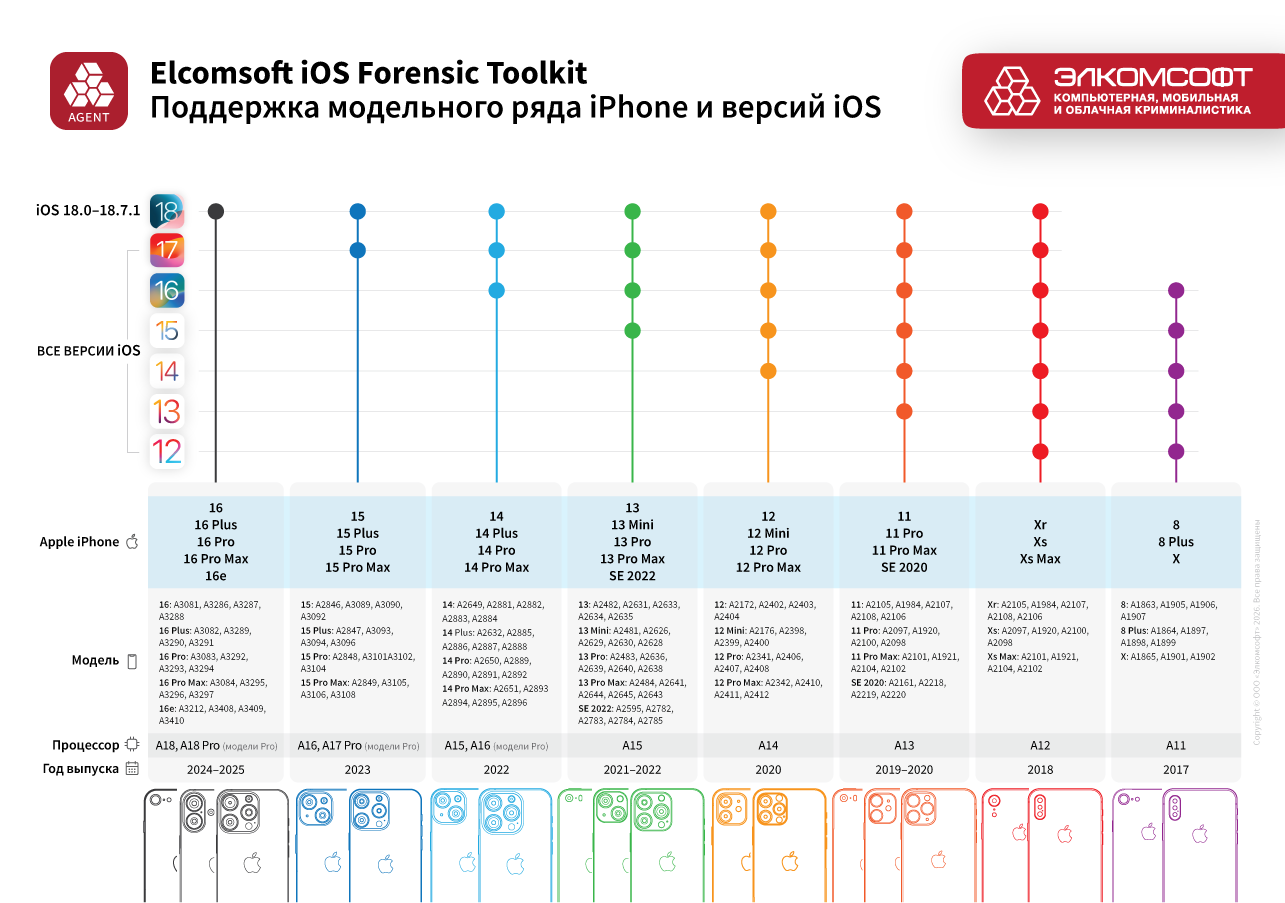

Главная сложность — в разработке цепочки эксплойтов для конкретного диапазона версий iOS. Долгое время работа буксовала, и iOS 16.6.1 оставалась последней версией ОС, которая поддерживалась агентом. В десятой версии инструментария произошёл прорыв: мы не только «добили» поддержку оставшихся сборок iOS 16 (с 16.7 по 16.7.15), но и добавили полную поддержку всех версий iOS 17 (с 17.0 по 17.7.8), а также iOS 18 до версии 18.7.1 включительно.

Ограничения

Обновлённый агент-экстрактор работает на устройствах с процессорами от A11 до A18 (все модели от iPhone 8 и iPhone X до iPhone 16 Pro Max включительно), но моделях семейства iPhone 16 эксплойт пока работает нестабильно и может вызвать перезагрузку устройства, поэтому может потребоваться несколько попыток.

Отдельно поговорим об устройствах на чипе A11. Зачем нужна поддержка агента для iPhone 8, 8 Plus и X, если они и так уязвимы для аппаратного эксплойта checkm8? Дело в патче Secure Enclave Processor (SEP), который Apple разработала специально для борьбы с извлечением через загрузчик. На этих моделях iPhone с установленной iOS 16 извлечение сработает только в том случае, если на устройстве вообще никогда (с момента начальной настройки или после сброса) не настраивали код блокировки экрана. Даже если пользователь раньше использовал пароль, а потом вы его сняли — извлечение через checkm8 не сработает. Из-за этого патча SEP агент остаётся единственным реальным вариантом для iPhone на базе A11. Поэтому мы рекомендуем использовать checkm8 для iPhone 8, 8 Plus и X в тех случаях, когда телефон работает под управлением iOS 11..13, а для iOS 14..16 — использовать агент-экстрактор.

Наконец, отметим, что поддержка агентом планшетов на чипах серии М по-прежнему ограничена версией iPadOS 16.6.1.

Установка агента на устройство и его запуск также несколько усложнились; самая подробная инструкция — здесь: Агент-экстрактор: самая подробная инструкция (2025).

Проверка сертификата

Раньше мы использовали специальный 7-дневный сертификат, который позволял обойтись без подключения к интернету. К сожалению, Apple недавно закрыла этот метод. Теперь для учётных записей разработчиков, созданных после 6 июня 2021 года, устройство требует активного соединения с интернет при первом запуске агента, чтобы проверить сертификат через систему Apple Provisioning Profile Queue (PPQ). Поскольку подключать устройство с уликами к сети крайне рискованно, мы настоятельно рекомендуем пускать соединение через жёстко настроенный файрволл (программный или аппаратный) и блокировать весь трафик, кроме запросов к PPQ.

Режим разработчика (Developer Mode)

Для устройств на iOS 16 и новее по-прежнему обязательно включать режим разработчика (Developer Mode) — об этом тоже рассказано в инструкции. Это требует перезагрузки устройства, и обойти этот шаг никак нельзя.

Привязка устройства и аутентификация

Для установки агента нужно установить привязку — доверенное соединение между вашим компьютером и исследуемым устройством. Если устройство работает на iOS 17.3 или новее и на нем включена функция защиты украденного устройства (Stolen Device Protection), для установки доверия вам потребуется биометрическая аутентификация (Face ID или Touch ID). Для всех остальных устройств достаточно ввести код блокировки на экране, когда он будет запрошен.

Расширенная поддержка checkm8

Хотя основное внимание досталось агенту-экстрактору, мы не останавливали работу над методом эксплойта загрузчика. В частности, мы добавили поддержку checkm8 для iOS и iPadOS 15.8.7, iPadOS 16.7.15 и iPadOS 18.7.5. Также мы добавили поддержку iOS 16.8.8, но помните о стандартных ограничениях checkm8 для устройств на A11 с этой прошивкой (извлечение с iPhone 8, 8 Plus и X сработает, только если код блокировки никогда не настраивали). Наконец, для извлечения данных из систем умного дома и медиаприставок мы обновили поддержку tvOS и audioOS до версий 26.3 и 26.4.

Некоторые образы APFS, которые извлекаются методом Perfect Acquisition, отказываются монтироваться на компьютерах с Windows. Если вы столкнулись с этой проблемой, вам придётся обработать образ на Mac или Linux, либо использовать специализированные криминалистические программы, которые поддерживают образы напрямую, а не полагаются на штатные средства ОС для монтирования.

Логическое извлечение

Наконец, мы улучшили метод расширенного логического извлечения для семейства iOS 26 (включая iOS 26.4). Обновлённый метод теперь извлекает заметно больший объём данных из категории «shared files» (в основном это документы), которые обычно не попадают в стандартную резервную копию.