Агент-экстрактор для iPad на чипах M-серии

21 апреля, 2026, Oleg Afonin

Рубрика: «Разное»

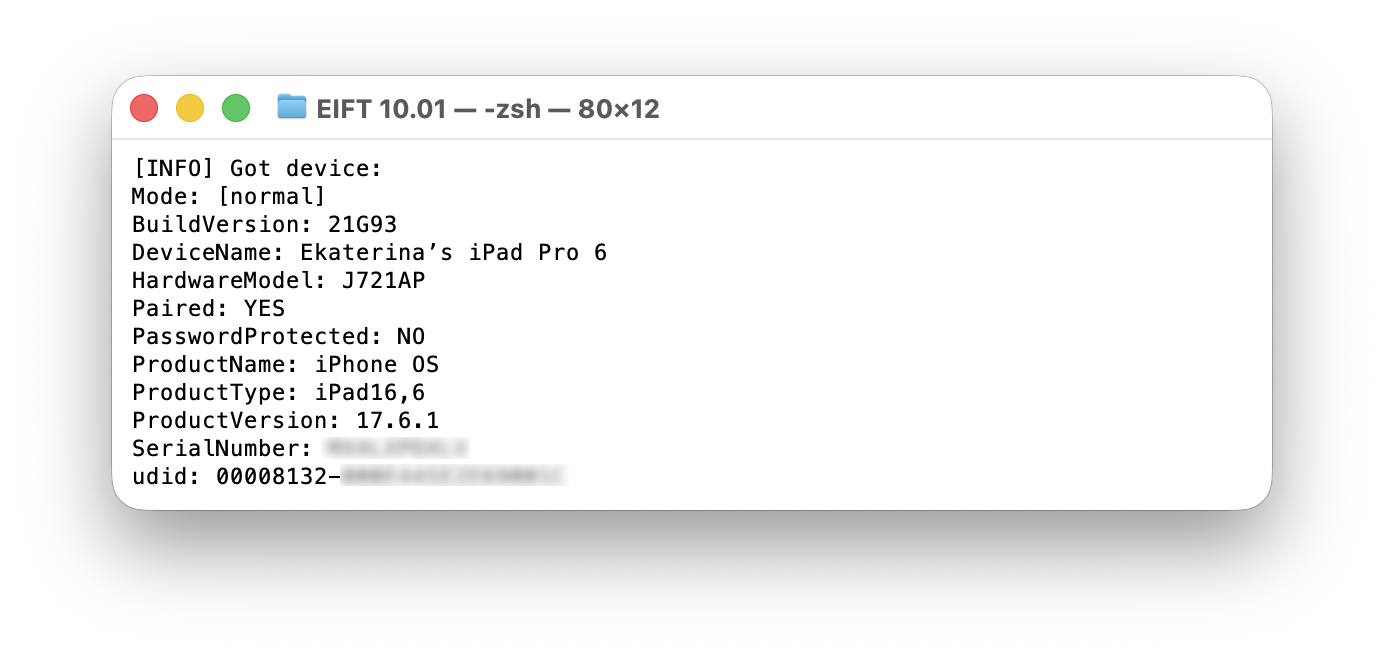

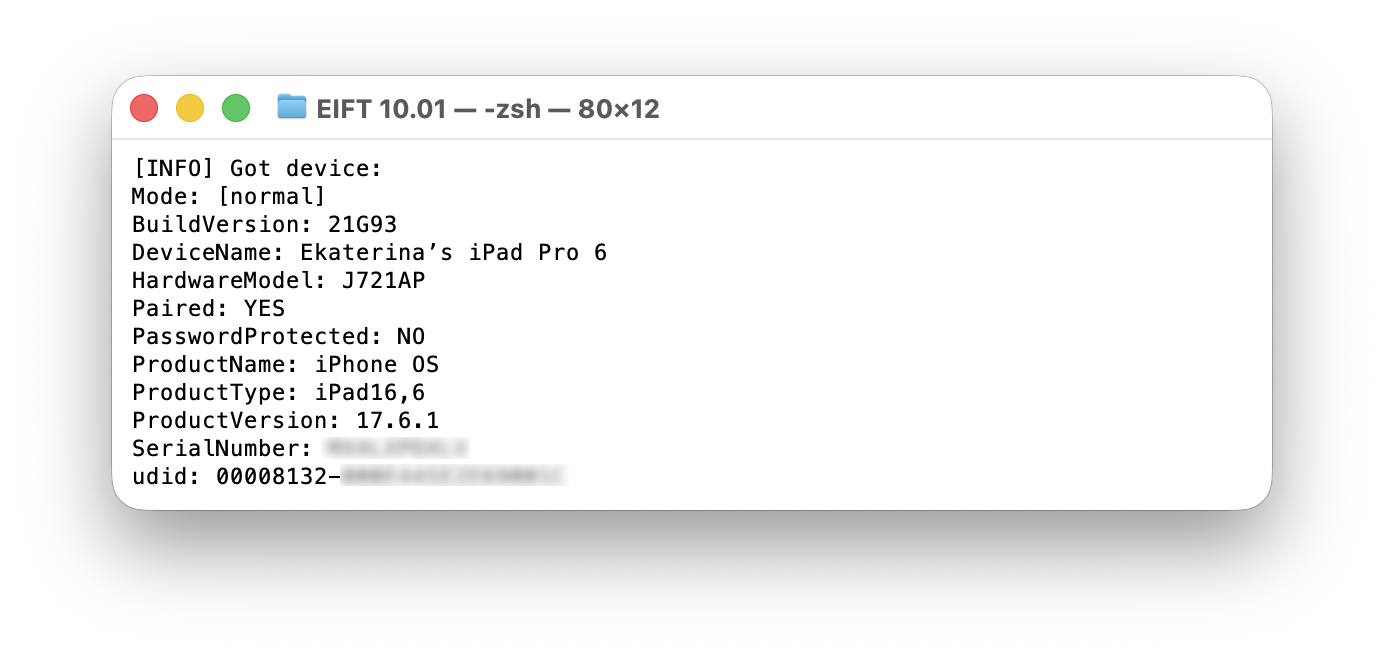

В предыдущей версии iOS Forensic Toolkit агент-экстрактор научился работать с iOS 18.7.1 — на iPhone и iPad на чипах А, а сегодня мы добавили поддержку планшетов с iPadOS на архитектуре M (Apple M1, M2, M3, M4). Работу немного затормозили особенности распределения памяти в старших моделях iPad Pro на 1 и 2 ТБ, оснащённых 16 ГБ оперативной памяти, но нам удалось обойти и эту проблему.

В цифровой криминалистике планшетам часто уделяют меньше внимания. Считается, что в них существенно меньше данных о звонках, сообщениях или истории геолокации, однако это не совсем так. Интеграция в экосистему Apple и фоновая синхронизация между всеми устройствами пользователя даёт доступ к данным, которых не было на планшете изначально. iPad, привязанный к исследуемому Apple ID, часто содержит все те же звонки и текстовые сообщения, от SMS до iMessage, которые есть на iPhone. Это даёт альтернативный вектор для доступа к связке ключей, переписке и медиафайлам — причём пользователи планшетов нередко защищают их слабее, чем основной телефон, к примеру, используя более простой пароль.

Ещё одна важная деталь: жизненный цикл планшетов заметно длиннее. Пользователи редко меняют iPad каждый раз, когда выходит новая модель, часто пропуская несколько поколений устройств, и не так внимательно следят за системными обновлениями. В результате шансы столкнуться с устройством на базе старой, уязвимой версии iPadOS статистически выше. Эта задержка в цикле обновлений повышает вероятность успеха при работе с планшетами по сравнению со смартфонами.

Агент против checkm8

Для тех, кто недавно работает с iOS Forensic Toolkit, напомним: агент-экстрактор — это компактное приложение нашей собственной разработки для низкоуровневого извлечения данных. В нём собраны актуальные эксплойты, позволяющие совершить «побег из песочницы» и добраться до корня файловой системы. После загрузки на планшет агент последовательно эскалирует привилегии, получает доступ к ключам шифрования и устанавливает канал связи с компьютером. В результате инструментарий получает доступ к файловой системе и возможность расшифровать связку ключей. Этот метод позволяет извлечь объём данных, несопоставимый с обычным логическим извлечением.

Однако агент — не единственный вариант низкоуровневого доступа; альтернатива для старых устройства — извлечение через уязвимость загрузчика. Если устройство позволяет использовать оба метода, используйте извлечение через загрузчик. Этот способ отличается высокой надёжностью и криминалистической чистотой, так как работает в оперативной памяти и не вносит изменений в пользовательские данные.

Поскольку уязвимость загрузчика аппаратная, Apple полностью полностью закрыла её в процессорах, начиная с A12. Из-за этого выбор метода извлечения жёстко привязан к аппаратному обеспечению:

- A10 и младше: используйте эксплойт загрузчика. Это оптимальный сценарий — чистое, воспроизводимое извлечение, которое работает вне зависимости от установленной версии iPadOS.

- A11: на этом чипе планшетов не выходило, а для iPhone выбор метода зависит от версии iOS. Извлечение через загрузчик работает до iOS 13 включительно, а для iOS 14-16 применяется агент (для iOS 14 и 15 применение возможно только после сброса пароля устройства, что и не всегда возможно, и приводит к потери части данных).

- A12 и новее (включая все устройства M-серии): только агент-экстрактор. Поскольку аппаратных уязвимостей в загрузчиках современных чипов нет, доступ к данным возможен исключительно через эксплуатацию программных уязвимостей операционной системы.

Поддержка чипов M-серии и особенности моделей с 16 ГБ RAM

Прошлые версии инструментария работали только с планшетами на базе процессоров A-серии. С выходом EIFT 10.01 мы добавили совместимость с чипами серии M. Хотя архитектурно эти процессоры похожи, у них есть свои аппаратные нюансы, которые мы учли при обновлении агента-экстрактора.

Больше проблем возникло не с переходом между чипами А и М, а с поддержкой старших моделей iPad Pro на 1 и 2 ТБ, которые оснащаются 16 ГБ оперативной памяти. Из-за увеличенного объёма памяти процессы в памяти устройства располагаются иначе, чем на младших моделях. Нам пришлось дорабатывать агента для поддержки этих структур, но эксплойт для них пока не полностью стабилен: устройство может внезапно перезагрузиться, и для успешного применения эксплойта потребуется несколько попыток. Не пугайтесь таких перезагрузок — пока это ожидаемо и не влияет ни на сохранность данных, ни на работоспособность устройства. Проведя множество тестов в разных ситуациях, мы рекомендуем выждать как минимум несколько минут после перезагрузки устройства и до очередной попытки извлечения с помощью агента.

Порты, протоколы и реальная скорость

Теперь к хорошим новостям: извлекать данные из iPad часто быстрее, чем из iPhone. Порты большинства смартфонов Apple работают по протоколу USB 2.0, что физически ограничивает скорость извлечения (любым методом) до 40 МБ/с. Даже на тех немногих моделях iPhone, где контроллер поддерживает USB 3.0 (а это не все устройства с портом USB-C!), скорость упирается примерно в 100 МБ/с. Планшеты Apple в этом плане оснащены гораздо лучше и предлагают широкий спектр скоростных интерфейсов.

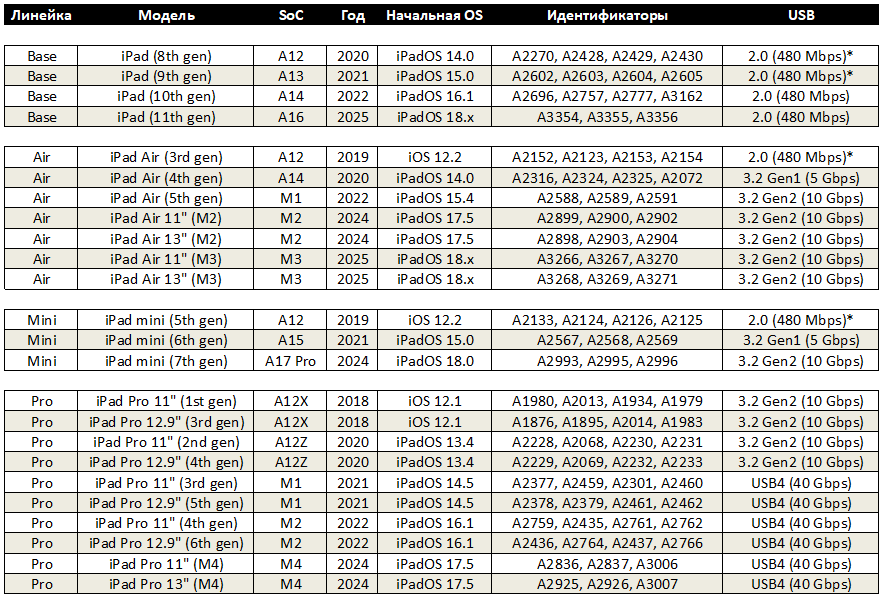

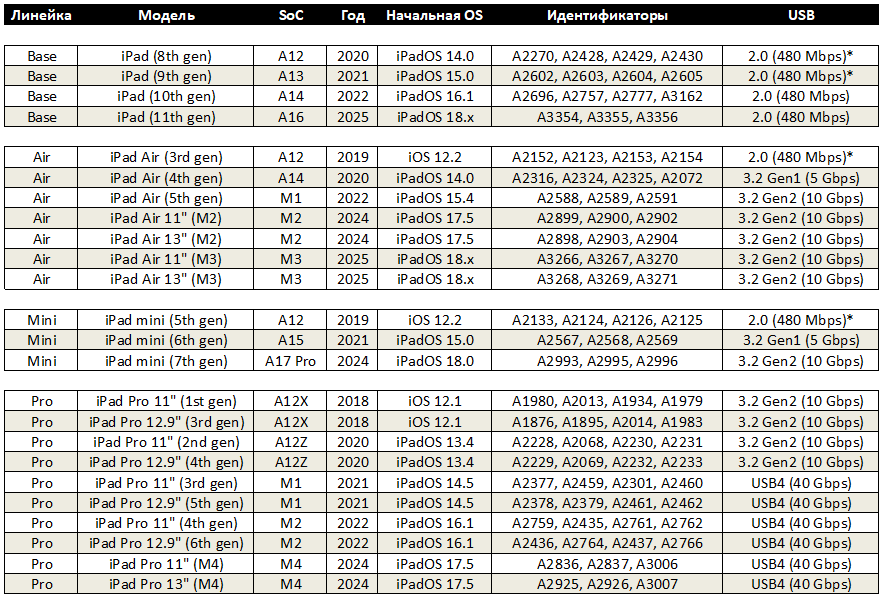

В таблице ниже мы собрали информацию о разъёмах и протоколах для разных линеек iPad. Модели, отмеченные звёздочкой (*), используют старый разъем Lightning, в остальных установлен USB-C.

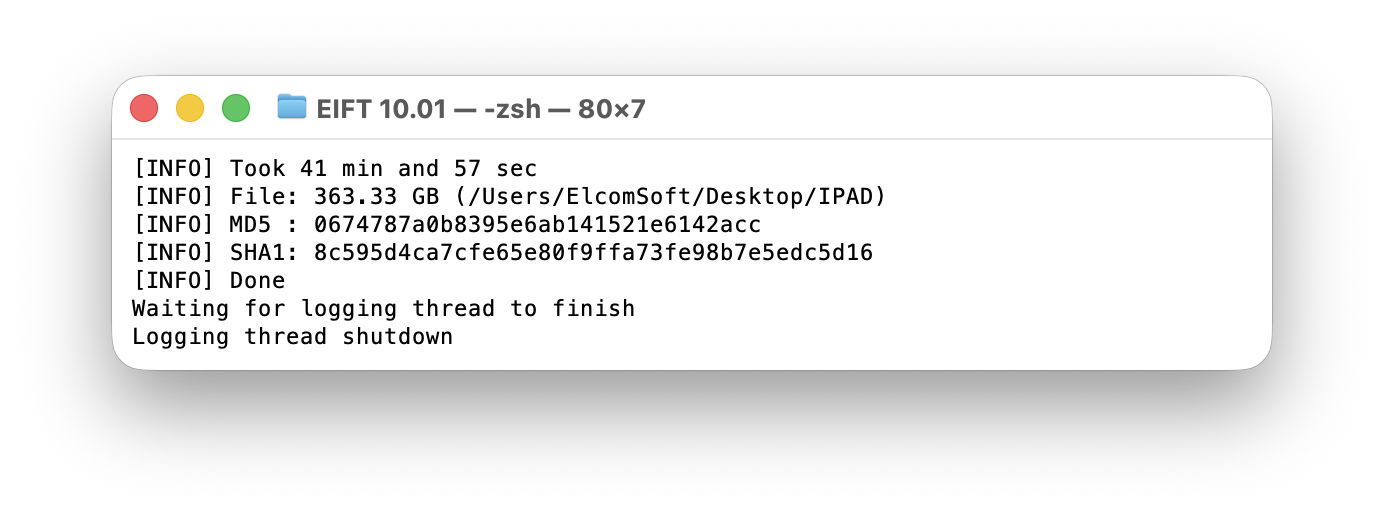

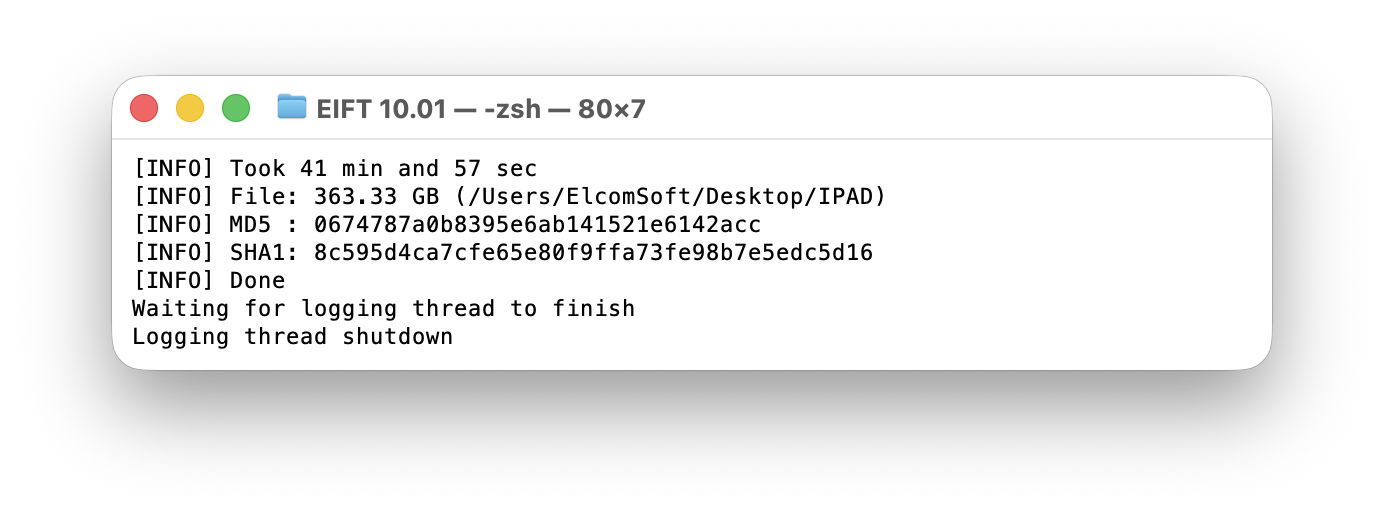

Хотя заявленные характеристики современных iPad впечатляют (особенно пропускная способность в 40 Гбит/с у Thunderbolt/USB4 на iPad Pro), в реальности скорости ниже. Агенту нужно читать зашифрованные данные, упаковывать файлы и передавать их на компьютер. Из-за этого реальная скорость извлечения агентом сейчас достигает максимума в 200 МБ/с; средняя скорость немного ниже (около 150 МБ/с) из-за обилия мелких файлов и соответственно высоких накладных расходов:

Полезные советы

Чтобы получить хорошую скорость, нужно использовать хорошие кабели. Рекомендуем кабели USB-C — USB-C, сертифицированные маркированные. Комплектные кабели, которые используются для зарядки, как правило, не подойдут: в них скорость ограничена протоколом USB 2.0; нам нужно как минимум USB3.0, можно больше. Для iPad с разъёмом USB-C рекомендуем отказаться от любых хабов и переходников и использовать только кабель USB-C на USB-C. Если у вас есть Mac с портами Thunderbolt 4 или Thunderbolt 5 — прекрасно! Контроллеры Apple — отличные, для извлечения данных из iPad — то, что нужно.

И ещё раз: не экономьте на кабеле. Извлечение файловой системы — довольно длительный процесс, и копеечная экономия не стоит вероятного обрыва связи или постепенного замедления передачи данных из-за некачественного кабеля.