iPhone — один из самых популярных смартфонов в мире. Благодаря своей огромной популярности, iPhone привлекает большое внимание сообщества криминалистов. Для извлечения данных из iPhone разработано множество методов, позволяющих получать то или иное количество информации с большими или меньшими усилиями. Некоторые из этих методов основаны на недокументированных эксплойтах и публичных джейлбрейках, в то время как другие используют API для доступа к информации. В этой статье мы сравним типы и объёмы данных, которые можно извлечь из одного и того же iPhone 11 Pro Max объёмом 256 ГБ, используя три различных метода доступа к информации: расширенный логический, физический и облачный.

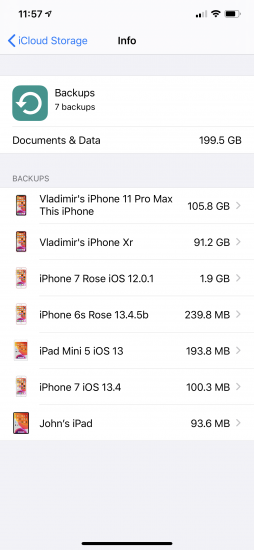

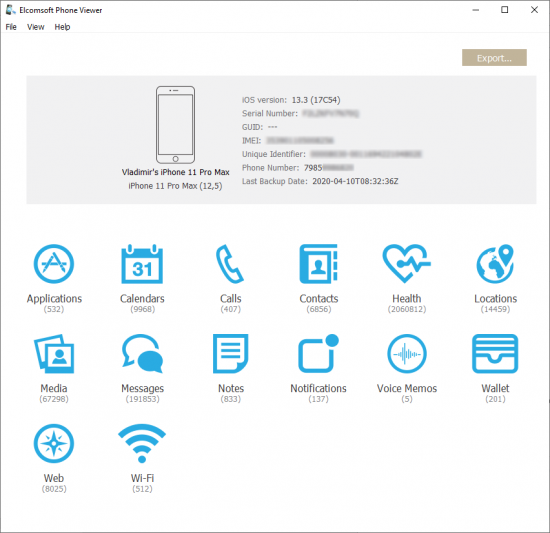

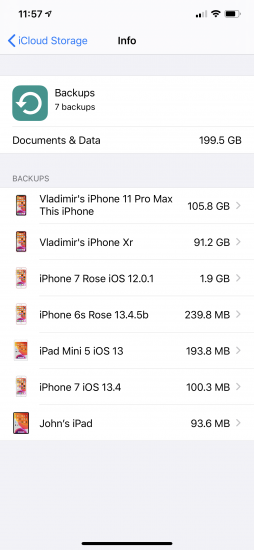

Мы протестировали и сравнили доступные методы на примере устройства iPhone 11 Pro Max 256 ГБ под управлением iOS 13.3. Устройство подключено к учётной записи iCloud вместе с большим количеством других устройств, включая компьютеры MacBook Pro, Mac Mini, iMac, четыре других iPhone (6s, 7, X, Xr), один iPad Pro третьего поколения, часы Apple Watch, пара Apple TV и одну колонку HomePod. Мы не считали устройства других членов семьи, объединённые в Семейный доступ. В процессе тестирования ожидалось, что значительная часть данных будет синхронизироваться между устройствами через iCloud.

Важно отметить, что ситуация постоянно меняется. В каждой или почти каждой новой версии iOS и macOS разработчики Apple меняют способы хранения, протоколы доступа и методы защиты данных. В iCloud также происходят постоянные изменения. Свежие примеры — в статье macOS, iOS and iCloud updates: forensic consequences.

Логический анализ

Логический анализ — самый известный, популярный и, казалось бы, хорошо изученный способ получить доступ к основному массиву данных. Метод логического анализа работает для всех устройств под управлением iOS и её производных iPadOS, WatchOS и tvOS. Всё, что нужно для работы — это само устройство, кабель Lightning (для часов Apple Watch — адаптер iBUS) и в некоторых случаях — код блокировки экрана для того, чтобы установить доверенные отношения с компьютером (это требование можно обойти, использовав извлечённую из компьютера пользователь запись lockdown).

Логический анализ предоставляет доступ к следующим типам данных:

- Расширенная информация об устройстве

- Резервная копия в формате iTunes (может оказаться зашифрованной паролем)

- Медиа-файлы (фото и видео) и некоторые базы данных, которые могут содержать записи об удалённых файлах

- Диагностические и crash-логи

- Данные некоторых приложений

Резервные копии в формате iTunes — то, с чего начинался логический анализ. Все знают о резервных копиях; создавать резервную копию умеют, наверное, все или почти все пакеты для экспертов-криминалистов. Можно обойтись и без них, использовав непосредственно утилиту iTunes в Windows или Finder в macOS Catalina, см. статью Резервное копирование данных на устройствах iPhone, iPad и iPod touch; обратите, однако, внимание на необходимость заранее отключить синхронизацию в iTunes, иначе данные на устройстве будут модифицированы после подключения к компьютеру.

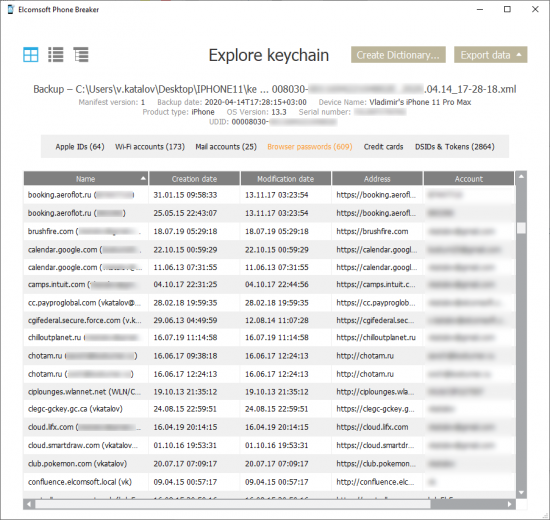

В статье The Most Unusual Things about iPhone Backups мы подробно рассказали о самых интересных вещах, связанных с резервными копиями iOS. Основная проблема, связанная с резервными копиями — возможность защиты паролем. Пароли к резервным копиям iOS необычайно стойкие; их перебор невыносимо медленный, буквально единицы или десятки паролей в секунду даже с использованием мощных графических ускорителей. Иногда пароль удаётся сбросить, но и сброс пароля к резервной копии — не панацея; детали — в статье The Worst Mistakes in iOS Forensics. В то же время, резервные копии с паролем содержат значительно больше доступных данных в сравнении с незашифрованными резервными копиями (в частности — Связка ключей, в которой хранятся все пароли пользователя). Разумеется, для доступа к ним вам потребуется узнать пароль.

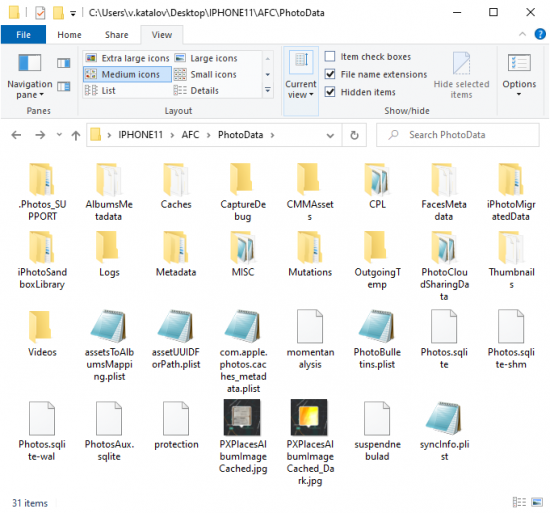

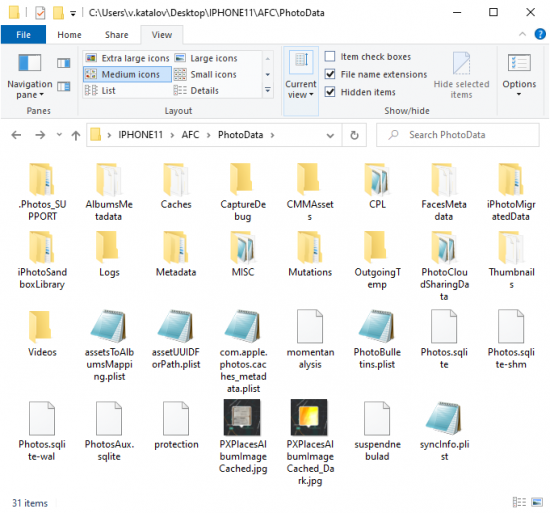

Очень часто эксперты ограничиваются извлечением только резервной копии. Однако логический анализ ими не ограничивается. Как минимум, стоит извлечь медиа-файлы (их извлечение работает независимо от того, установлен ли пароль на резервную копию), в состав которых входят базы данных и уменьшенные копии изображений.

Наконец, извлечь можно и некоторые системные журналы (журнал диагностики и crash-лог) и файлы, доступ к которым через iTunes открывают некоторые приложения.

Одна из сильных сторон логического анализа — возможность доступа к данным даже тогда, когда экран устройства заблокирован (с рядом оговорок). Возможность сработает, если телефон был разблокирован хотя бы раз после включения, у эксперта есть физический доступ к доверенному компьютеру и режим ограничения USB не был активирован. (Нужно отметить, что в последних версиях iOS режим ограничения доступа к USB активируется сообразно достаточно неочевидным правилам, см. USB Restricted Mode in iOS 13).

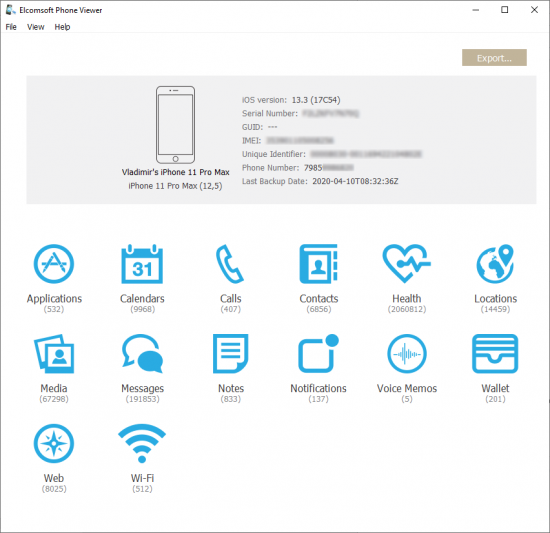

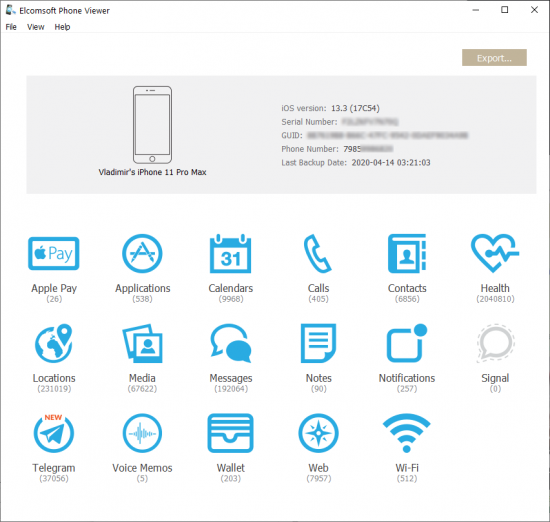

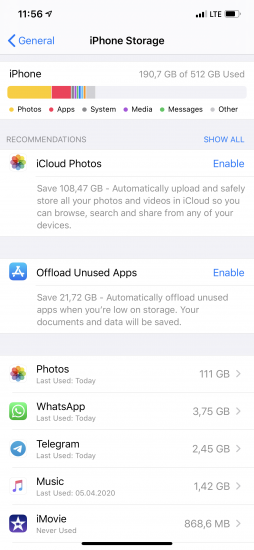

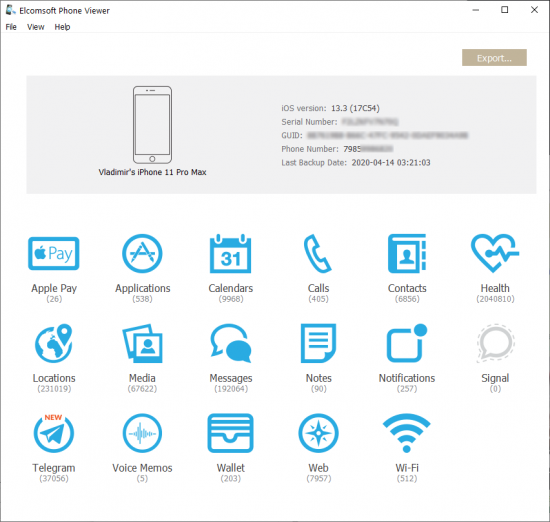

Из нашего тестового iPhone удалось извлечь резервную копию, в которой обнаружилось 112 тысяч файлов общим объёмом 138 ГБ. Дополнительно удалось извлечь 47,000 медиа-файлов включая метаданные общим объёмом 101 ГБ. Кроме того, мы извлекли 271 файл приложений общим объёмом 109 МБ.

Все возможности логического анализа предоставляет инструментарий Elcomsoft iOS Forensic Toolkit.

Достоинства метода:

- Метод прост в использовании

- Совершенно безопасен, если используется специализированное программное обеспечение

- Безопасно даже через с iTunes (если не забыли отключить синхронизацию)

- Совместим со всеми версиями iOS

- Может работать с заблокированными устройствами (если есть доступ к доверенному компьютеру)

- Может извлекать журналы устройства и данные приложений

- Медиа-файлы (с EXIF) доступны, даже если установлен пароль на резервную копию

Недостатки:

- Количество данных ограничено

- На резервную копию может быть установлен пароль

- Связку ключей можно извлечь только из резервных копий с паролем

- Требуется код блокировки экрана, если устройство подключается к новому компьютеру

Извлечение файловой системы

В резервной копии, даже защищённой паролем, содержится намного меньше информации, чем хранится в устройстве. В устройстве содержатся базы данных с детальной историей местоположений, данные всех приложений, включая историю переписки в безопасных мессенжерах; WAL-файлы SQLite, в которых могут содержаться удалённые записи, временные файлы, данные WebKit, транзакции AplePay, уведомления приложений и многое другое, что может стать важными уликами.

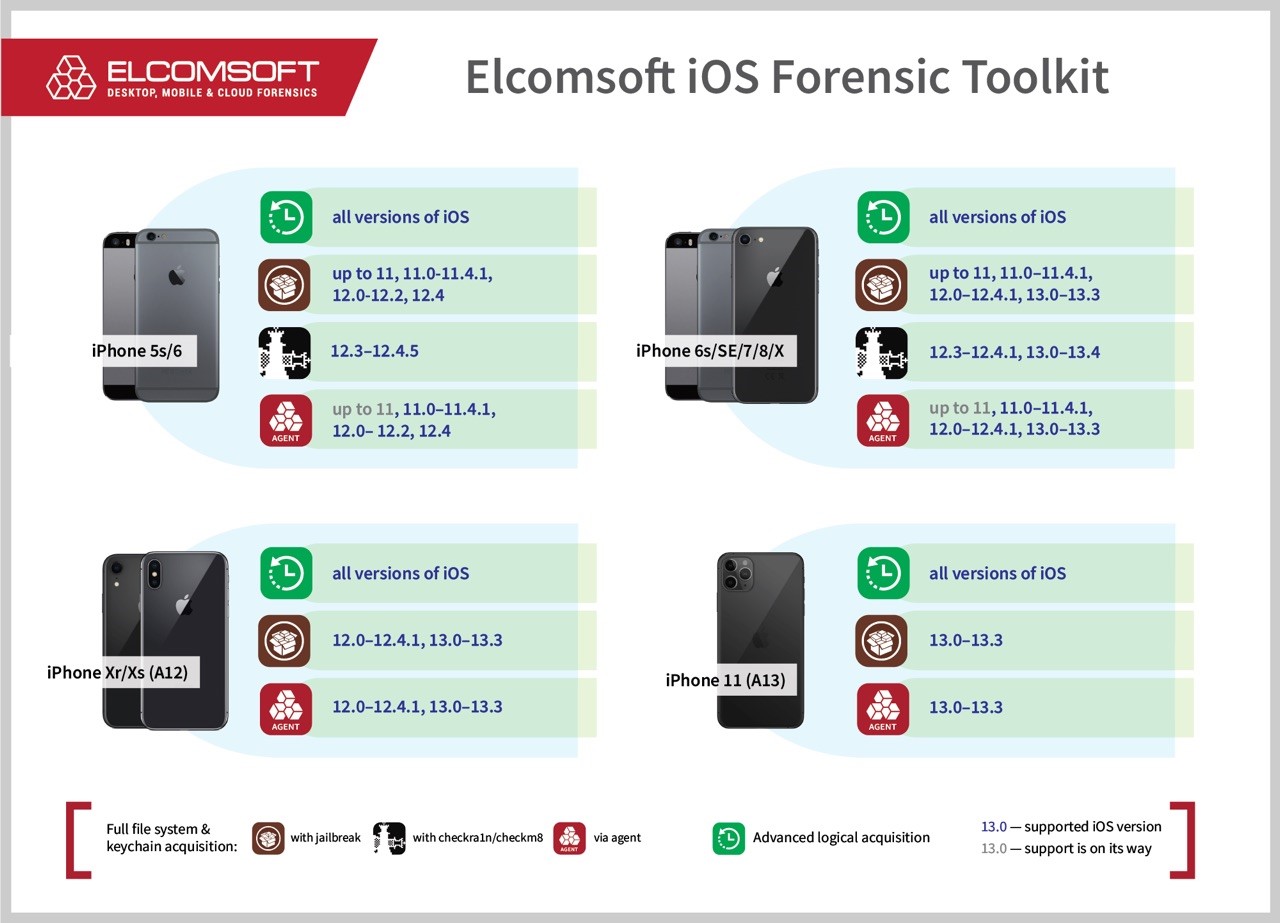

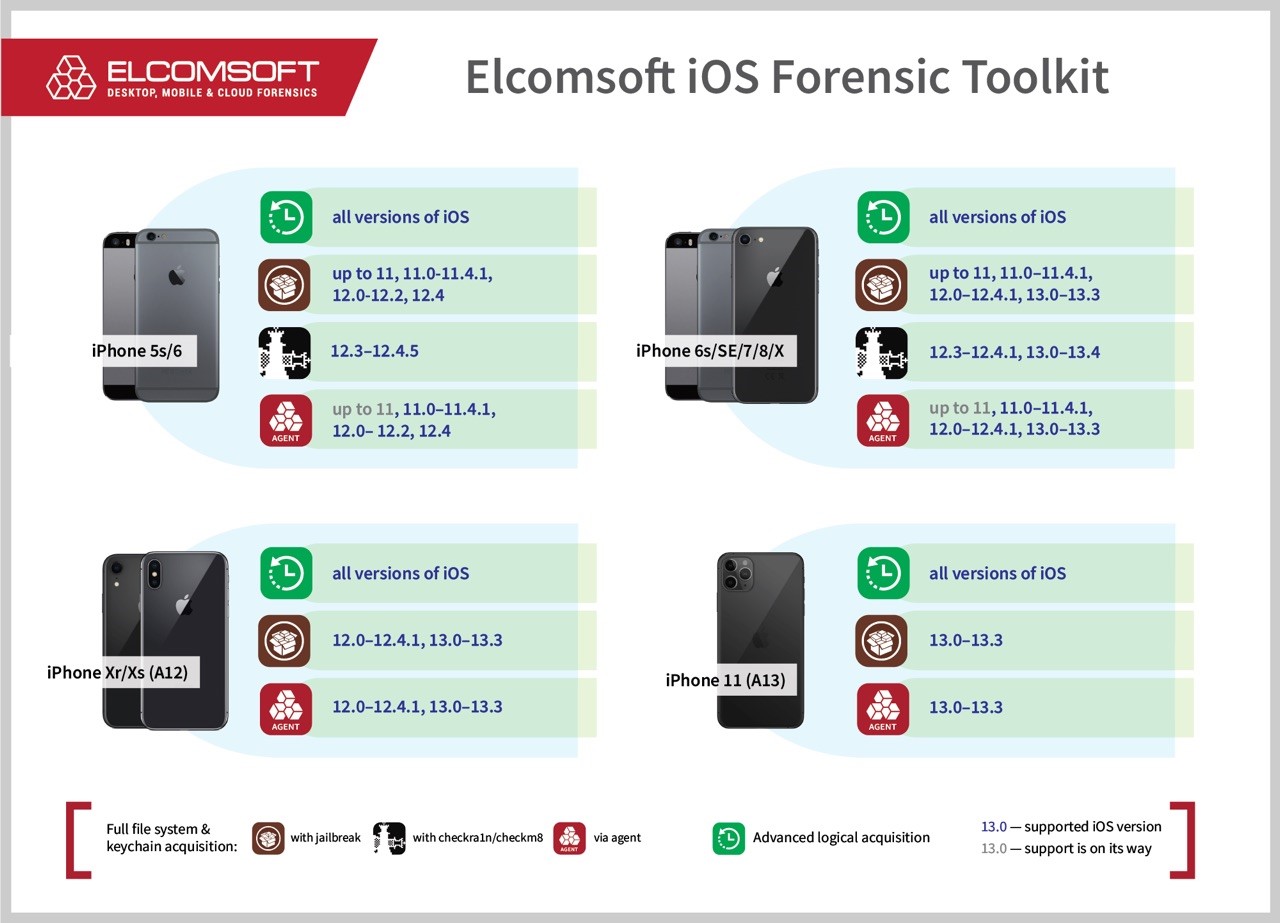

При этом доступ к файловой системе достаточно сложен — начиная с вопроса о выборе метода, который будет для этого использоваться. Для разных моделей iPhone доступно множество методов: классические и rootless джейлбрейки, эксплойт checkm8 и доступ посредством программы-агента. Для того, чтобы понять, с какими именно версиями iOS и моделями iPhone совместим каждый из способов, нужно разобраться в трёхмерной матрице совместимости. В частности, для моделей до iPhone X включительно извлечение возможно вплоть до последней версии iOS (на сегодня это iOS 13.4.1), в том числе в режиме частичного извлечения с неизвестным кодом блокировки (BFU Extraction: Forensic Analysis of Locked and Disabled iPhones).

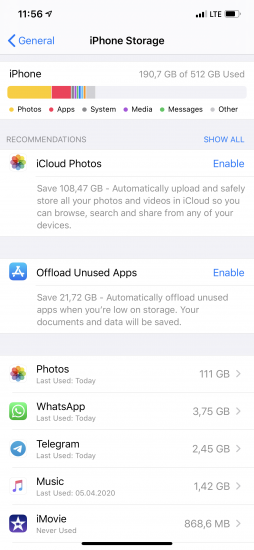

Из нашего тестового устройства удалось извлечь 211 ГБ данных примерно за то же время (скорость работы — порядка 2.5 ГБ/мин, или 150 ГБ в час).

Доступ к файловой системе может быть осуществлён посредством установки джейлбрейка. В то же время важно понимать, что установка джейлбрейка не является «чистой работой», оставляя следы работы на устройстве, большая часть которых не документирована. Кроме того, вам потребуется инструментарий iOS Forensic Toolkit для расшифровки Связки ключей.

Достоинства метода

- Частичное извлечение для устройств с заблокированным экраном и/или портом USB

- Извлекается полный набор данных

- Пароль на резервные копии игнорируется

- Ограничения MDM игнорируются

- Извлекается полная Связка ключей

Недостатки

- Требуется версия iOS с обнаруженной уязвимостью

- Требуется учётная запись Apple для разработчиков

Извлечение через облако iCloud

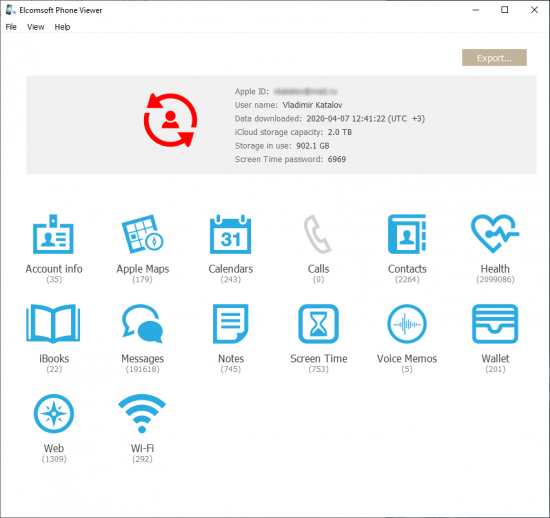

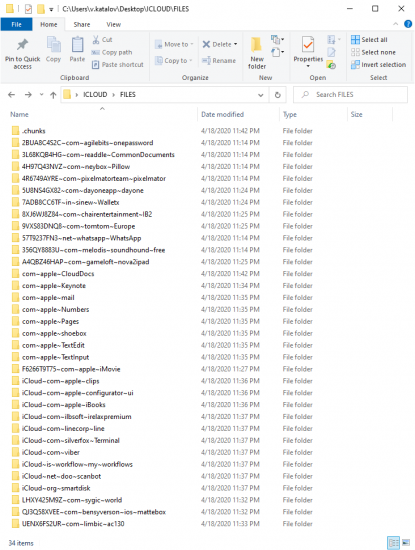

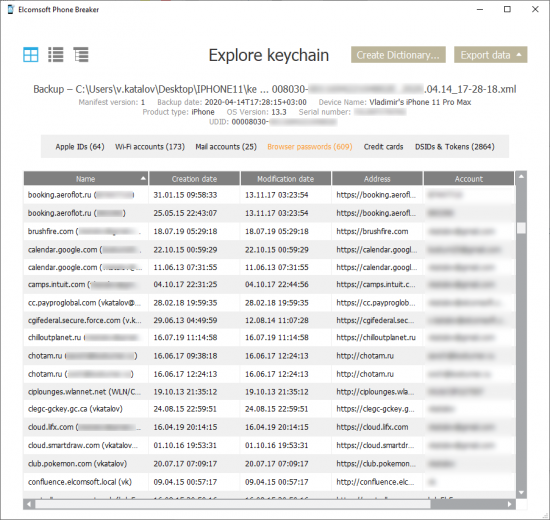

Метод извлечения через iCloud до сих пор остаётся недооценённым. Изначально извлечение через облако iCloud означало извлечение резервных копий. Сегодня роль резервных копий в iCloud значительно снизилась; резервные копии в облаке содержат ещё меньше данных, чем локальные резервные копии iTunes без пароля. Более того, поскольку большинство устройств iPhone и iPad синхронизируют данные в облако, эти (синхронизированные) данные хранятся отдельно от резервных копий. Синхронизируется практически всё: от контактов до фотографий и сообщений, а также Связка ключей с паролями. Связка ключей в iCloud, помимо паролей, может содержать и маркеры аутентификации. Есть и iCloud Drive со множеством файлов и документов, часто включая папки Documents и Desktop с компьютеров Mac. Все эти данные собираются не только с единственного iPhone, но и со всех остальных устройств пользователя, подключённых к учётной записи.

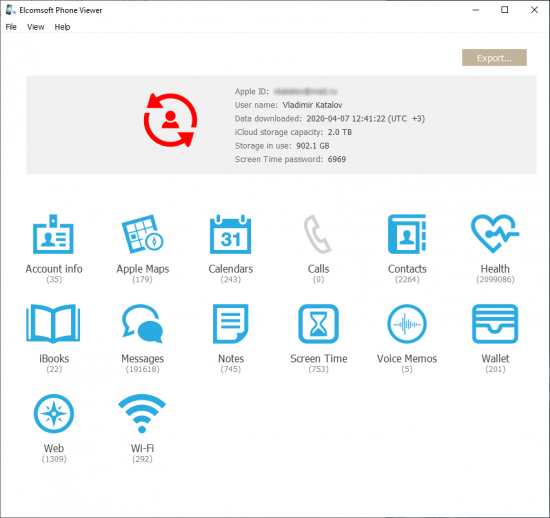

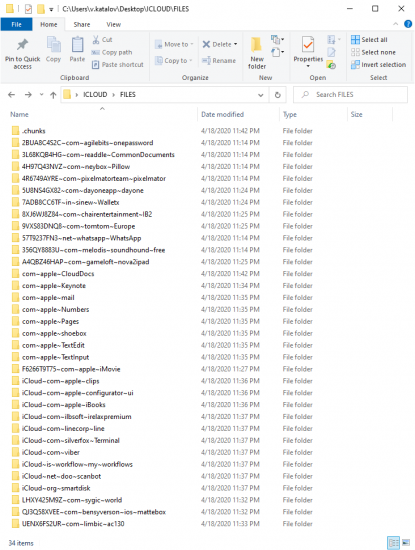

В процессе работы Elcomsoft Phone Breaker из облака помимо резервных копий было скачано 39 ГБ синхронизированных данных и 101 ГБ фотографий.

В iCloud Drive может содержаться большое количество файлов включая документы, данные сторонних приложений и резервные копии из некоторых мессенжеров и программ управления паролями.

Дополнительно:

Достоинства метода:

- Совместим со всеми версиями iOS

- Само устройство не нужно

- Доступны данные со всех устройств, подключённых к учётной записи

- Извлекается облачная Связка ключей

- Файлы в iCloud Drive

- Данные доступны в реальном времени

- Могут быть доступны старые резервные копии

Недостатки:

- Требуются учётные данные для входа в iCloud (включая второй фактор аутентификации)

- Возможна замена логина и пароля маркером аутентификации; применение последних весьма ограниченно

- Код блокировки или пароль одного из доверенных устройств потребуется для доступа к некоторым типам данных (Связка ключей, Здоровье, сообщения и другим, использующим сквозное шифрование)

- Устройства могут вообще не использовать iCloud, поэтому иногда данные отсутствуют

|

Резервные копии (локальные) |

Резервные копии (iCloud) |

Синхронизация iCloud |

Образ файловой системы |

| Данные приложений |

ограниченно |

ограниченно |

ограниченно |

+ |

| Apple Pay |

— |

— |

— |

+ |

| Books |

— |

+ |

+ |

+ |

| Календари |

+ |

+ |

только iCloud |

+ |

| Звонки |

+ |

+ |

за 30 дней |

+ |

| Контакты |

+ |

+ |

только iCloud |

+ |

| Настройки устройства |

+ |

+ |

— |

+ |

| Здоровье |

только зашифрованные |

— |

+ |

+ |

| Связка ключей |

только зашифрованные |

— |

+ |

+ |

| Почта |

— |

— |

только iCloud |

+ |

| Карты |

только зашифрованные |

— |

+ |

+ |

| Медиа |

+ |

только если не синхронизируется |

+ |

+ |

| Сообщения |

+ |

только если не синхронизируется |

iOS 11.4+, 2FA |

+ |

| Заметки |

+ |

+ |

только iCloud |

+ |

| Уведомления |

ограниченно |

+ |

— |

+ |

| ScreenTime |

— |

— |

ограниченно |

+ |

| Диктофон |

+ |

iOS<12 |

iOS 12+ |

+ |

| Wallet |

+ |

+ |

+ |

+ |

| Web — закладки |

+ |

+ |

+ |

+ |

| Web — история |

только зашифрованные |

+ |

2 недели |

+ |

| Web — поиск |

только зашифрованные |

+ |

— |

+ |

Заключение

В этой статье мы рассмотрели три способа извлечения данных из устройств под управлением iOS. Мы уверены, что эта информация поможет вам выбрать правильный способ или способы при анализе смартфонов iPhone и других устройств под управлением iOS и её производных.