Резервные копии – основной способ сохранить ценную, уникальную информацию. Резервные копии создаются на современных смартфонах автоматически; на компьютерах Windows за этот процесс отвечают многочисленные встроенные и сторонние приложения, многие из которых используют стойкое шифрование. Исследование резервных копий – важный шаг в процессе расследования, для чего необходимо в первую очередь расшифровать данные.

Резервные копии устройств и приложений могут содержать ценные улики, относящиеся к исследуемому периоду времени. Современные мобильные устройства, являющиеся частью экосистемы Apple или Google, успешно автоматизировали процесс, создавая и поддерживая в актуальном виде резервные копии в соответствующих облачных сервисах. Резервные копии есть и у смартфонов Android, и у Apple iPhone, которые сохраняют резервные копии в облаке iCloud. Наша компания была первой на рынке, предложившей решение в виде продукта Elcomsoft Phone Breaker для извлечения резервных копий из iCloud.

Для смартфонов и планшетов Apple есть и возможность создавать резервные копии локально, на собственном диске. Для этого используется приложение iTunes (в Windows и старых версиях macOS) или Finder (в современных версиях macOS).

Резервные копии iTunes обладают одним интересным свойством: доступность их содержимого различается в зависимости от того, была ли резервная копия защищена паролем. В случае, если пароль на резервную копию не установлен, из незашифрованной резервной копии можно извлечь практически все данные за исключением самых ценных: связки ключей, в которой содержатся сохранённые пароли пользователя.

Если же пользователь установил пароль на локальные резервные копии, то данные будут передаваться из устройства в виде уже зашифрованного потока. За шифрование в этом случае будет отвечать сопроцессор безопасности Secure Enclave, который не позволит незашифрованным данным покинуть устройство. В iOS существует возможность сбросить пароль от резервных копий iTunes, но ранее созданные резервные копии таким образом расшифровать не удастся: они по-прежнему останутся зашифрованными.

Именно зашифрованные паролем резервные копии iTunes представляют наибольший интерес для сотрудников правоохранительных органов и экспертов-криминалистов. В таких резервных копиях пароль используется как для защиты основного контента, так и для шифрования связки ключей. Стоит подобрать к резервной копии пароль, как открывается доступ не только к содержимому самой резервной копии, но и к многочисленным учётным записям пользователя, пароли к которым хранятся в связке ключей. Расследование всей цепочки учётных записей, в свою очередь, позволяет добраться до огромных массивов данных, которые остались бы недоступными в любом другом случае.

В то же время резервные копии хорошо защищены от лобовых атак. Именно так обстояло дело до выхода десятой версии iOS. При выпуске iOS 10.0 разработчики Apple допустили ошибку, в результате которой нам удалось разработать уникальный способ сверхбыстрого перебора паролей – скорость работы достигала миллионов паролей в секунду на единственном центральном процессоре!

Впрочем, ошибка была оперативно устранена, и в одном из последующих обновлений ОС разработчики Apple увеличили стойкость защиты сразу в миллион раз. Теперь к защищённым паролем резервным копиям iTunes невозможно подойти без мощного графического ускорителя, но даже с ним скорость атаки не превышает нескольких десятков паролей в секунду.

Такая скорость означает одно: прямолинейными атаками методом полного перебора результата в разумные сроки добиться не удастся. Имеет смысл использовать атаки с учётом человеческого фактора: подключать целевые словари, использовать словари из утечек, а на основе известных паролей пользователя настраивать интеллектуальные атаки, поддерживаемые Elcomsoft Distributed Password Recovery.

А что на компьютерах?

Производители экосистем для мобильных устройств давно реализовали поддержку резервных копий в облаке, в случае Apple — продавая дополнительное место в iCloud (Google хранит резервные копии Android бесплатно, не учитывая их объём в облачном пространстве). Для смартфонов и планшетов Apple доступно создание и локальных резервных копий через приложение iTunes (Finder в новых версиях macOS), причём, как мы выяснили, шифрование таких резервных копий является исключительно стойким. А как обстоят дела на компьютерах?

Для macOS всё предельно просто: существует встроенный сервис резервного копирования Time Machine, который также может использовать шифрование. А вот для Windows подобного встроенного сервиса не существует. Со времён Windows 7 в системе доступна служба Backup and Restore (Windows 7), функционал которой предельно ограничен, а шифрование не поддерживается в принципе (Microsoft рекомендует сохранять резервные копии на диске, зашифрованном BitLocker). Из современных вариантов пользователям предлагается подсистема File History, которая не создаёт полноценных резервных копий на уровне системы. Фактическое отсутствие важнейшего системного компонента привлекло многочисленных сторонних разработчиков: в инструментах резервного копирования для Windows не только нет недостатка, но и выбрать тот единственный, который будет использоваться, нелегко из-за слишком широкого выбора. О некоторых подобных инструментах, о том, как в них защищены данные и о том, как эту защиту взломать, мы поговорим в следующий раз. Следите за новостями: в январском обновлении ожидается поддержка паролей к нескольким популярным инструментам резервного копирования.

Резервная копия зашифрована. Как взломать пароль?

Как уже упоминалось выше, прямой перебор может оказаться недостаточным даже с использованием мощных графических ускорителей. Для форматов со стойким шифрованием необходимо использовать атаки, нацеленные на человеческий фактор. Таких атак существует множество: здесь и целевые словари, созданные на основе известных паролей пользователя, и словари, составленные из утечек паролей из популярных онлайновых сервисов, и автоматизированные атаки с мутациями и прочие интеллектуальные атаки, поддерживаемые Elcomsoft Distributed Password Recovery.

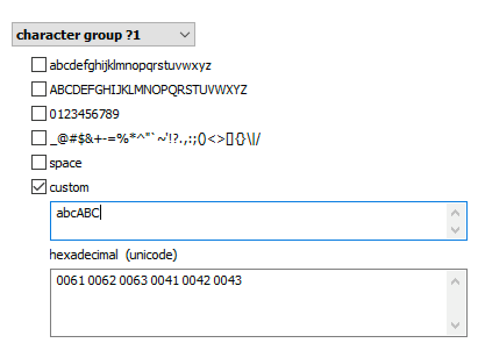

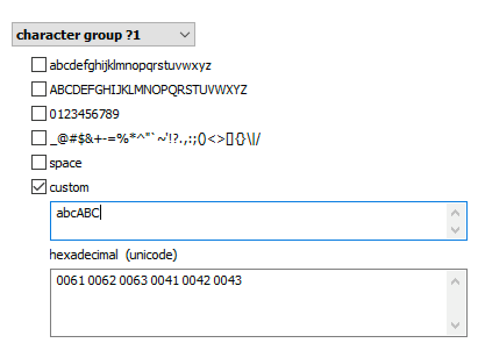

Существующие пароли пользователя, извлечённые из связки ключей или браузера пользователя посредством Elcomsoft Internet Password Breaker — отличная отправная точка. Эти пароли можно извлечь из учётной записи пользователя Google, связки ключей macOS, iOS или iCloud, учётной записи Microsoft или просто извлечь из компьютера пользователя. Существующие пароли пользователя подсказывают, какие группы символов могут быть использованы:

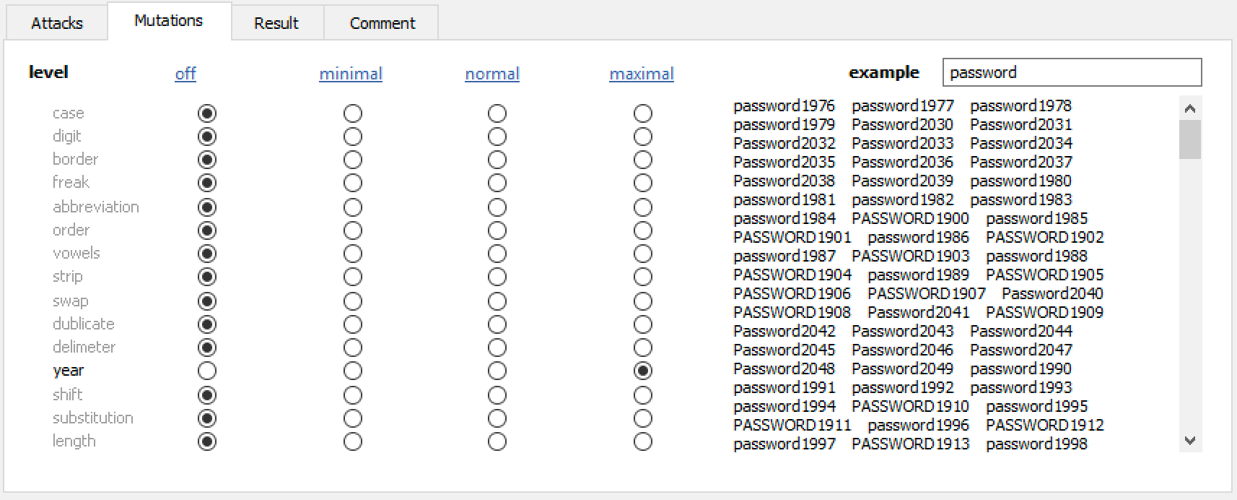

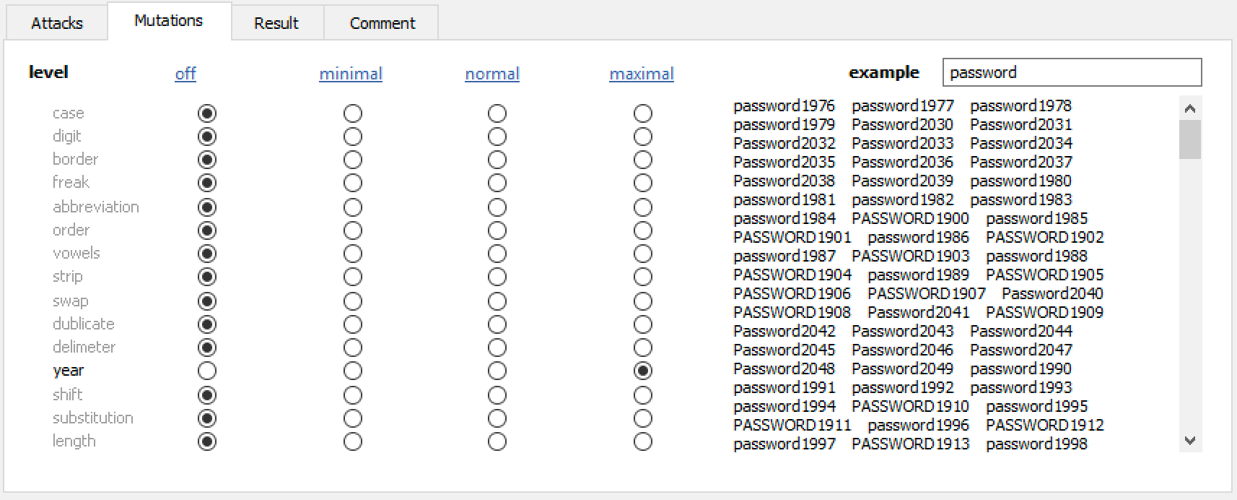

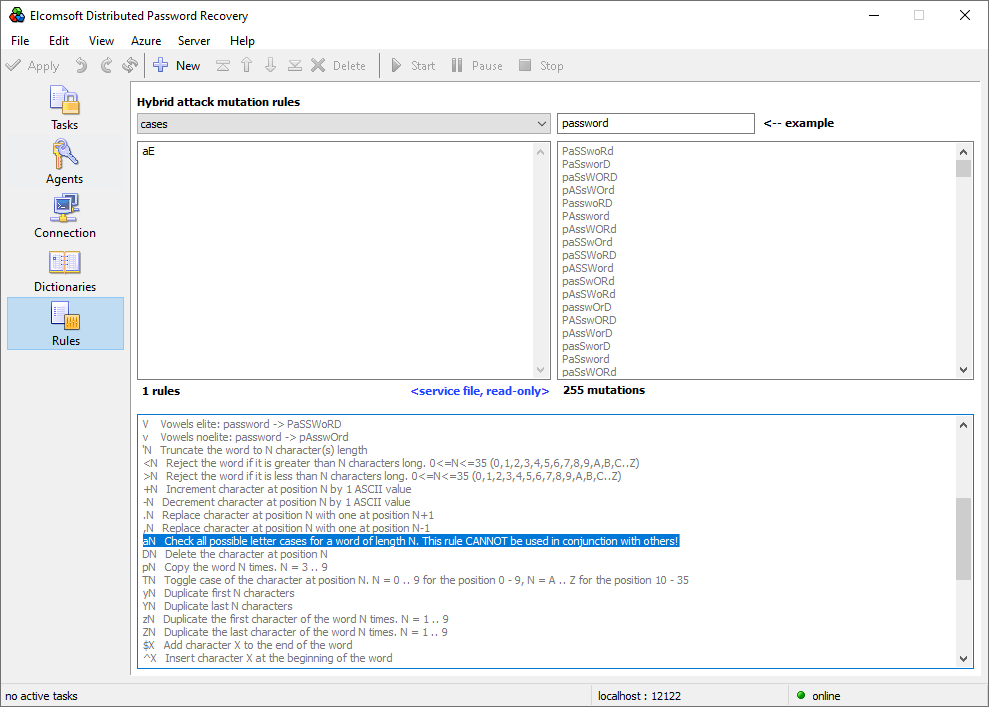

Elcomsoft Distributed Password Recovery поддерживает многочисленные мутации слов из словаря (например, Password1, password1967 или pa$$w0rd):

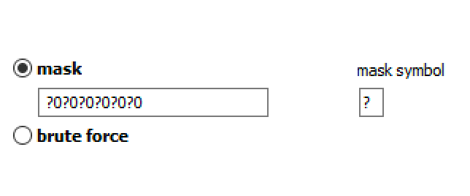

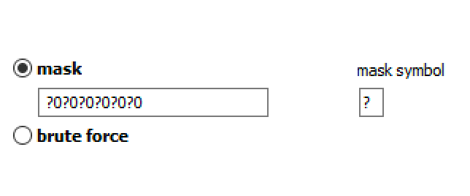

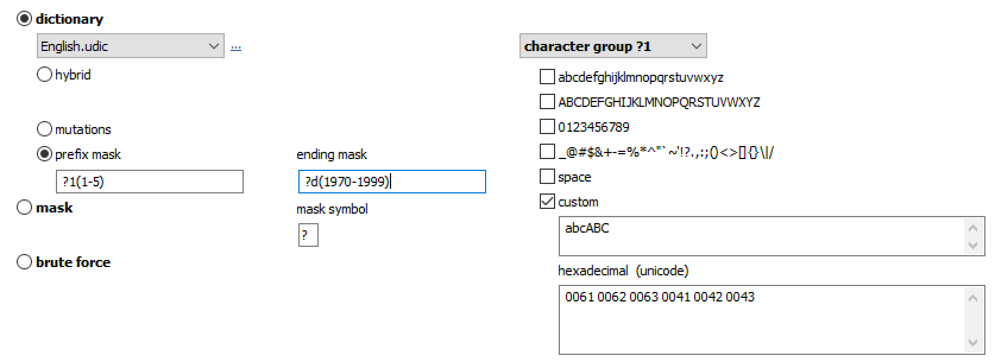

Если удалось определить шаблон, по которому пользователь составляет свои пароли, то можно использовать маски:

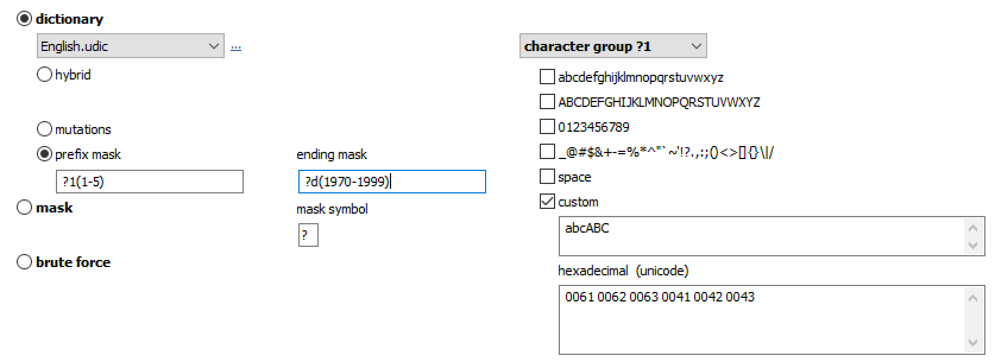

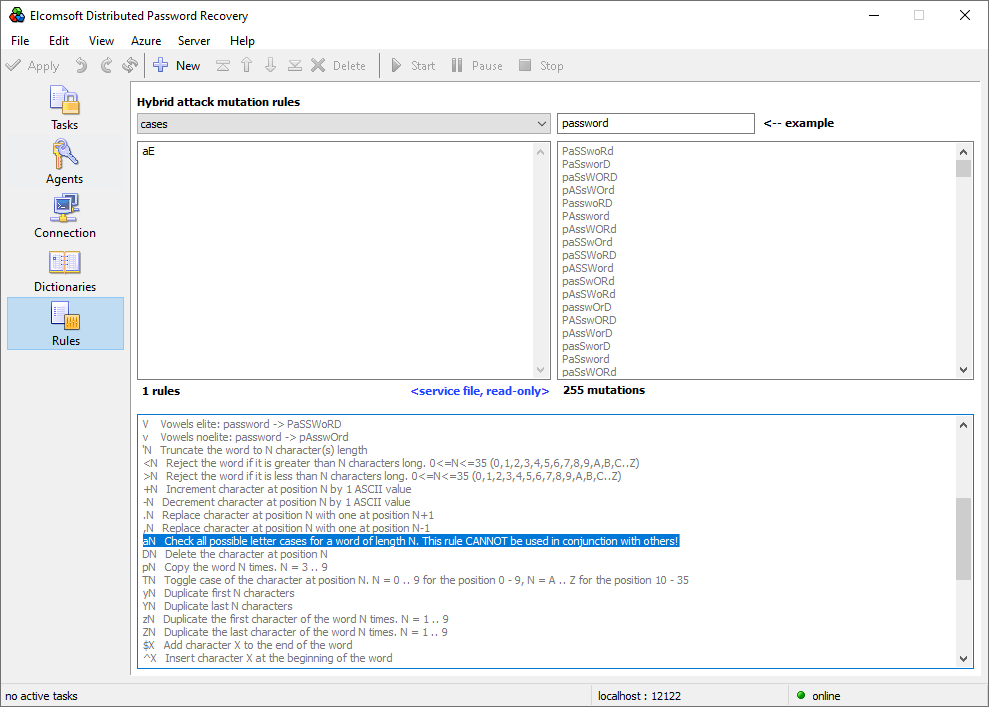

Продвинутые атаки с использованием гибридных правил:

Продвинутые атаки с использованием гибридных правил:

Заключение

Резервные копии – ценный источник цифровых улик, доступ к которым может быть защищён стойким шифрованием. Для того, чтобы получить доступ к зашифрованным уликам, придётся воспользоваться как аппаратными способами ускорить перебор, так и разнообразными «умными» атаками, которые учитывают человеческий фактор.