Windows 11: TPM, новый тип учётных записей и логин без пароля

31 марта, 2022, Oleg Afonin

Рубрика: «Разное»

В системных требованиях Windows 11 появилось обязательное наличие в компьютере модуля безопасности TPM. В то же время обязательного шифрования системного раздела настольных компьютерах по-прежнему не наблюдается. Для чего в Windows 11 используется TPM, как именно усилена безопасность и можно ли обойти эти меры в процессе криминалистического исследования компьютера? Об этом — в нашей новой статье.

Windows 11: теперь без пароля

Традиционный способ входа в учётную запись Windows — пароль. Вплоть до выхода Windows 8 пароль оставался единственным способом войти в систему по локальной учётной записи (рассмотрение доменных учётных записей отложим на будущее).

В Windows 8 появился дополнительный способ авторизации. Теперь для входа в систему можно использовать не только локальную учётную запись, но и учётную запись Microsoft Account — ту самую, посредством которой осуществляется доступ к онлайновому почтовому сервису Hotmail, мессенджеру Skype, облачному хранилищу OneDrive, подписке на Office 365 и многим другим сервисам компании Microsoft. В последующих выпусках Windows учётным записям Microsoft Account придавался всё больший вес, а возможность установки ОС без неё становилась всё более сложной. В младших редакциях Windows использование локального логина и пароля и вовсе ограничили: настроить систему при установке можно исключительно с использованием онлайновой учётной записи.

Первый вход в учётную запись Microsoft Account требует наличия активного соединения с интернетом. Данные учётной записи проверяются Microsoft на удалённом сервере, после чего хэш от пароля сохраняется (кэшируется) на компьютере; это позволяет впоследствии входить в учётную запись при отсутствии соединения. У такого поведения есть и обратная сторона: хэш от пароля можно извлечь из соответствующей базы данных на компьютере, после чего восстановить оригинальный пароль посредством быстрой офлайновой атаки. Подчеркнём, что восстанавливается именно пароль от учётной записи Microsoft Account, посредством которого можно авторизоваться не только на исследуемом компьютере, но и в онлайновых сервисах Microsoft — получив, таким образом, доступ к переписке пользователя в Hotmail, чатам Skype, файлам OneDrive и массе другой информации. Более того, в учётных записях Microsoft хранятся в том числе и депонированные ключи BitLocker, использующиеся для восстановления доступа к зашифрованным дискам. Добавлю, что скорость атаки на пароли Windows исключительно высокая, что позволяет в разумные сроки восстанавливать даже достаточно сложные пароли. Мы уже писали о такой уязвимости в статье Microsoft Account: удобство или дыра в безопасности? — рекомендуем ознакомиться.

Использование двухфакторной аутентификации может помочь защитить содержимое онлайновой учётной записи, однако восстановленный пароль позволяет разблокировать и компьютер пользователя, получив, таким образом, доступ к такой информации, как пароли из браузера Edge, файлам в облачном хранилище OneDrive и всей той информации, для доступа к которой в ином случае потребовалось бы пройти двухфакторную проверку.

Разработчики Microsoft предложили дополнительные способы авторизации — вход по PIN-коду и при помощи биометрических данных (подсистема Windows Hello), о которых мы расскажем ниже. Ни один из этих способов не решил основной проблемы — возможности восстановления оригинального пароля от онлайновой учётной записи посредством сверхбыстрой офлайновой атаки.

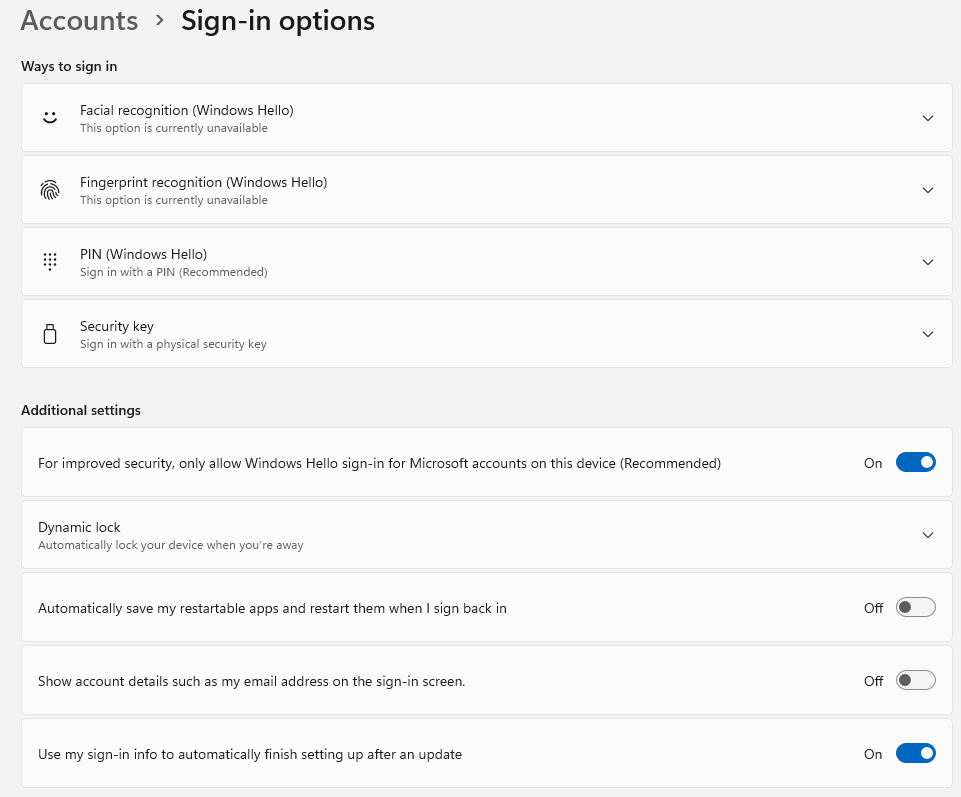

Похоже, в ответе на вопрос «удобство или дыра в безопасности?» разработчики Microsoft, наконец, склонились ко второму варианту. Что же изменилось в Windows 11? В новой версии ОС добавился новый тип учётных записей с входом без пароля. При использовании таких учётных записей для логина в систему не нужно (и невозможно) вводить пароль от учётной записи Microsoft Account; вместо пароля используется PIN-код или биометрические данные подсистемы Windows Hello (например, видеопоток с сертифицированной инфракрасной стереокамеры или данные датчика отпечатков пальцев). О том, где хранится PIN-код и почему такой способ авторизации заметно безопаснее входа по паролю будет рассказано далее по тексту; сейчас же перечислим доступные в Windows 11 для обычного (не доменного) пользователя способы входа в систему.

- [используется по умолчанию] Учётная запись Microsoft Account без пароля. Пароль для входа в систему использовать невозможно; поддерживается вход по PIN-коду (TPM), Windows Hello или через авторизацию в приложении Microsoft Authenticator (онлайн).

- [так было в Windows 10, и так остаётся при обновлении Windows 10 > Windows 11] Учётная запись Microsoft Account с паролем. Хэш пароля к учётной записи хранится локально и не защищается TPM. Поддерживается вход по PIN-коду (TPM), Windows Hello.

- Локальная учётная запись Windows (вход по паролю). Для входа может использоваться локальный пароль (его хэш хранится в системе, не защищается TPM), PIN (TPM) или Windows Hello.

В каких случаях в Windows 11 используется вход без пароля?

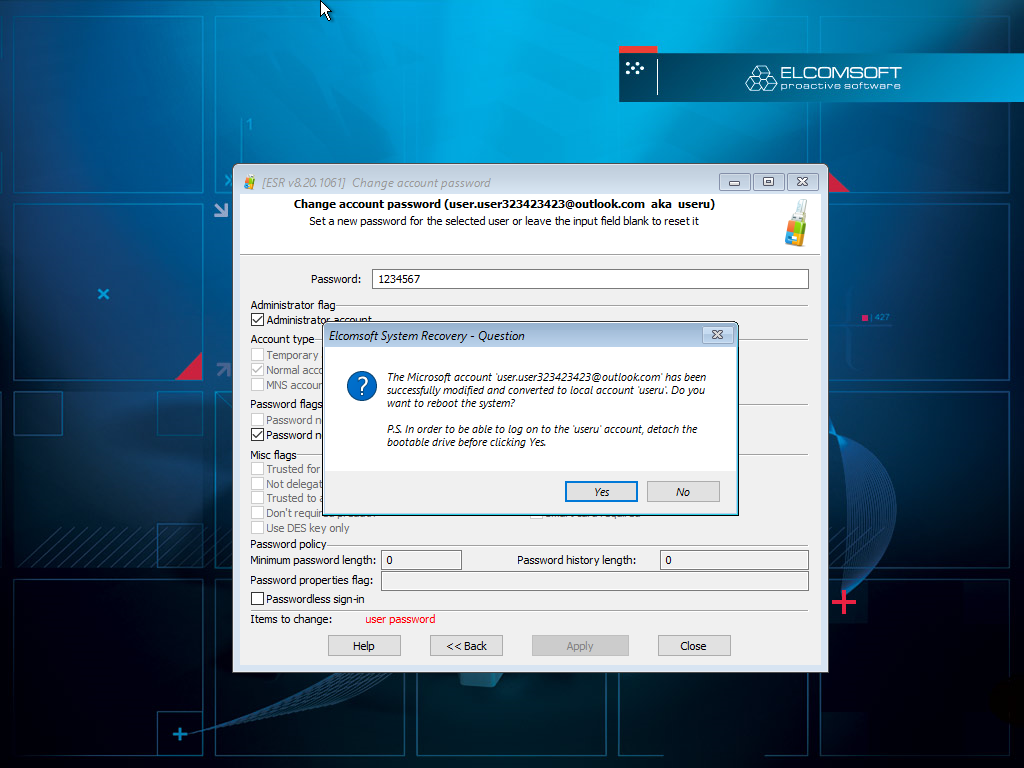

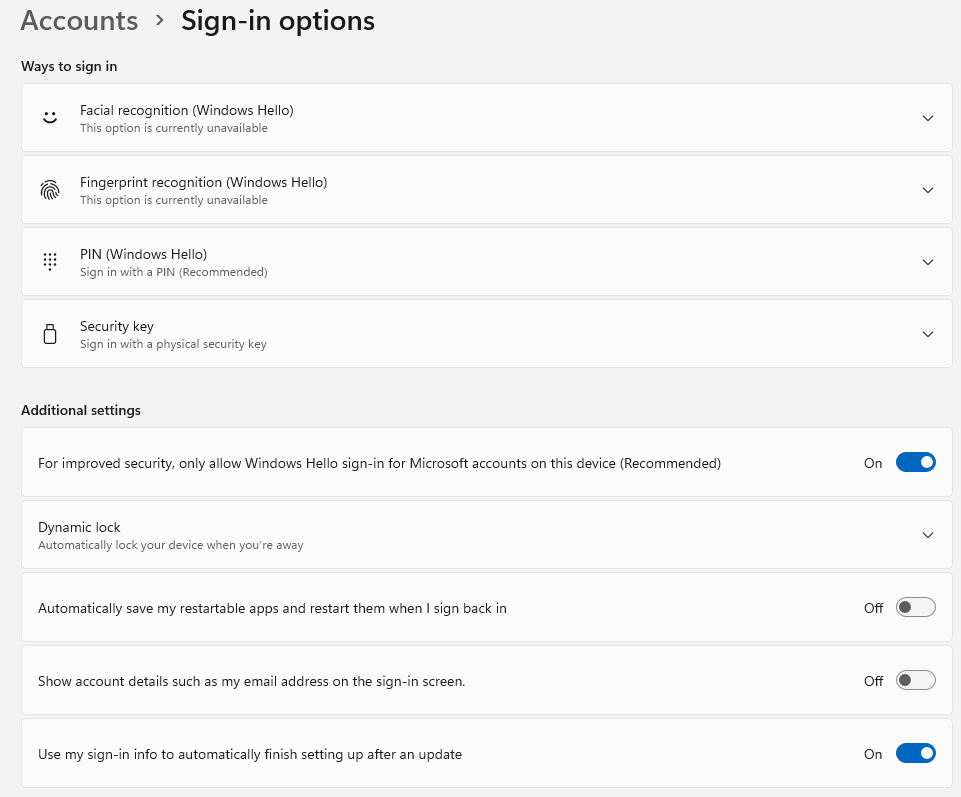

В Windows 11 поддерживаются способы входа как по паролю, так и без него. Режим входа без пароля используется в новом типе учётных записей и включается по умолчанию как во время установки Windows 11 на новый компьютер, так и при создании новой учётной записи на компьютерах, на которых Windows 11 была установлена в виде обновления с Windows 10. В то же время существующие в Windows 10 учётные записи, в которых для входа использовался пароль, остаются в Windows 11 в неизменном виде. Для того, чтобы включить вход без пароля, пользователю необходимо включить соответствующую опцию в настройках системы (Sign-in options):

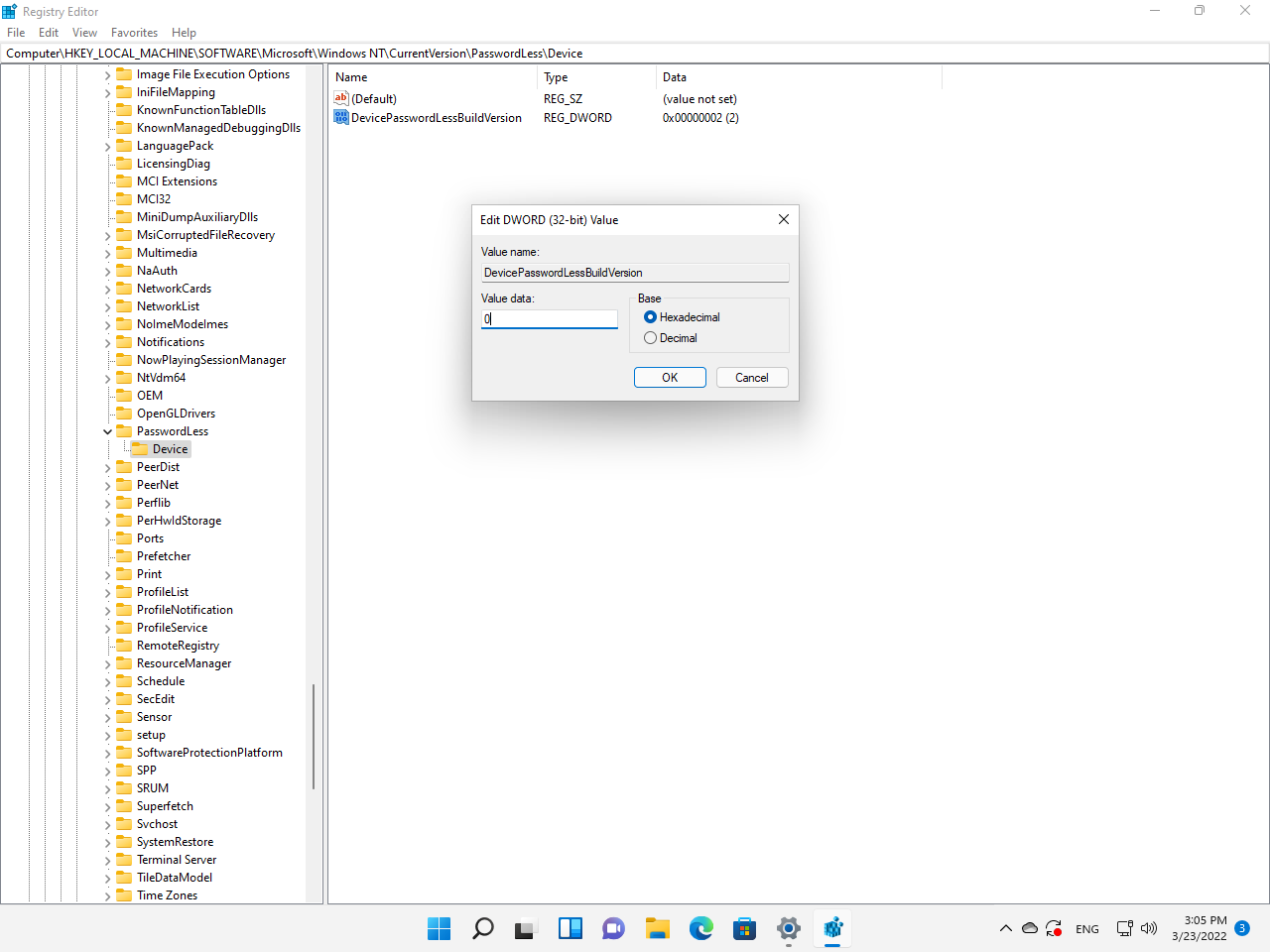

Также этот способ входа можно активировать через Windows Registry:

Подытожим:

- При установке Windows 11 на новый компьютер: Microsoft Account, вход без пароля.

- При обновлении с Windows 10: используется тот же способ входа, что и в оригинальной ОС Windows 10.

- Новые учётные записи, создаваемые в Windows 11, установленной любым способом: Microsoft Account, вход без пароля.

Использовался ли TPM в Windows 10?

Да, в Windows 10 также используется модуль безопасности TPM2.0. Разница между Windows 10 и Windows 11 не в масштабах использования TPM (здесь мы не увидели принципиальной разницы), а в том, что в Windows 11 TPM обязателен, а в Windows 10 — нет. Эта, казалось бы, небольшая разница, приводит к глобальным последствиям в области безопасности при использовании входа по PIN-коду вместо пароля. Подробно об этом Microsoft рассказывает в статье (на английском языке) Why a PIN is better than an online password (Windows) — Windows security, с содержанием которой можно ознакомиться в переводе Почему ПИН-код лучше, чем пароль в Интернете (Windows) — Windows security | Microsoft Docs. В этой статье Microsoft делает несколько не вполне корректных утверждений, «очевидная» интерпретация которых создаёт ложное ощущение безопасности. Разберём подробности. Ниже приводится цитата из статьи в Microsoft Documentation (сохранена оригинальная орфография):

ПИН-код привязан к устройству

Одно важное отличие между онлайн-паролем и ПИН-кодом Hello состоит в том, что ПИН-код привязан к определённому устройству, на котором он был настроен. ПИН-код не может использоваться без конкретного оборудования. Кто-то, кто крадёт ваш пароль в Интернете, может войти в вашу учётную запись из любого места, но если он украдёт ПИН-код, им также придётся украсть ваше физическое устройство!

ПИН-код поддерживается оборудованием

ПИН-код Hello поддерживается микросхемой доверенного платформенного модуля (TPM), представляющей собой надежный криптографический процессор для выполнения операций шифрования. Эта микросхема содержит несколько механизмов физической защиты для предотвращения взлома, и вредоносные программы не могут обойти функции безопасности TPM. Многие современные устройства имеют TPM. Windows 10, с другой стороны, имеет дефект, не связывающий локальные пароли с TPM. Именно по этой причине ПИН-коды считаются более безопасными, чем локальные пароли.

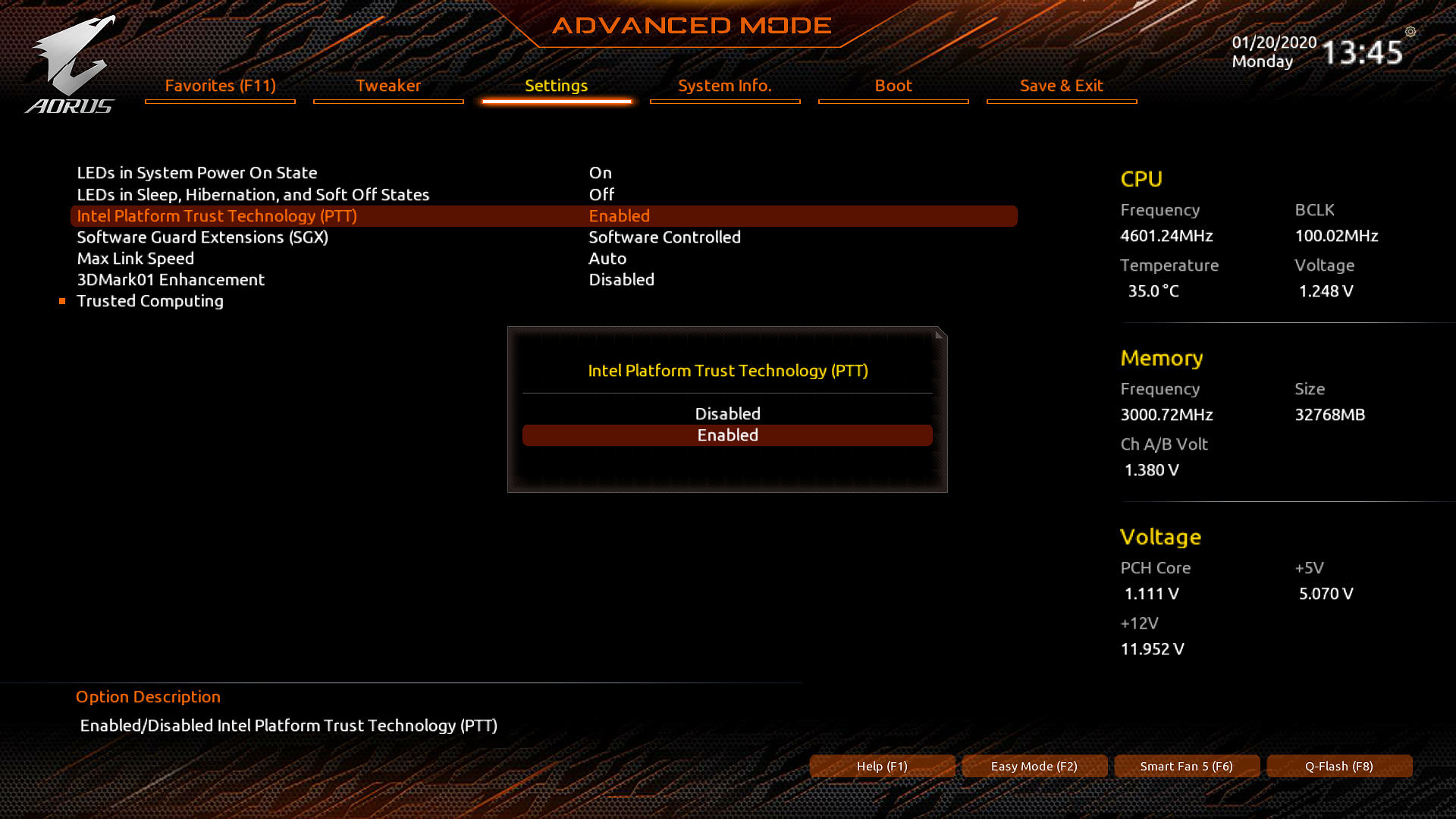

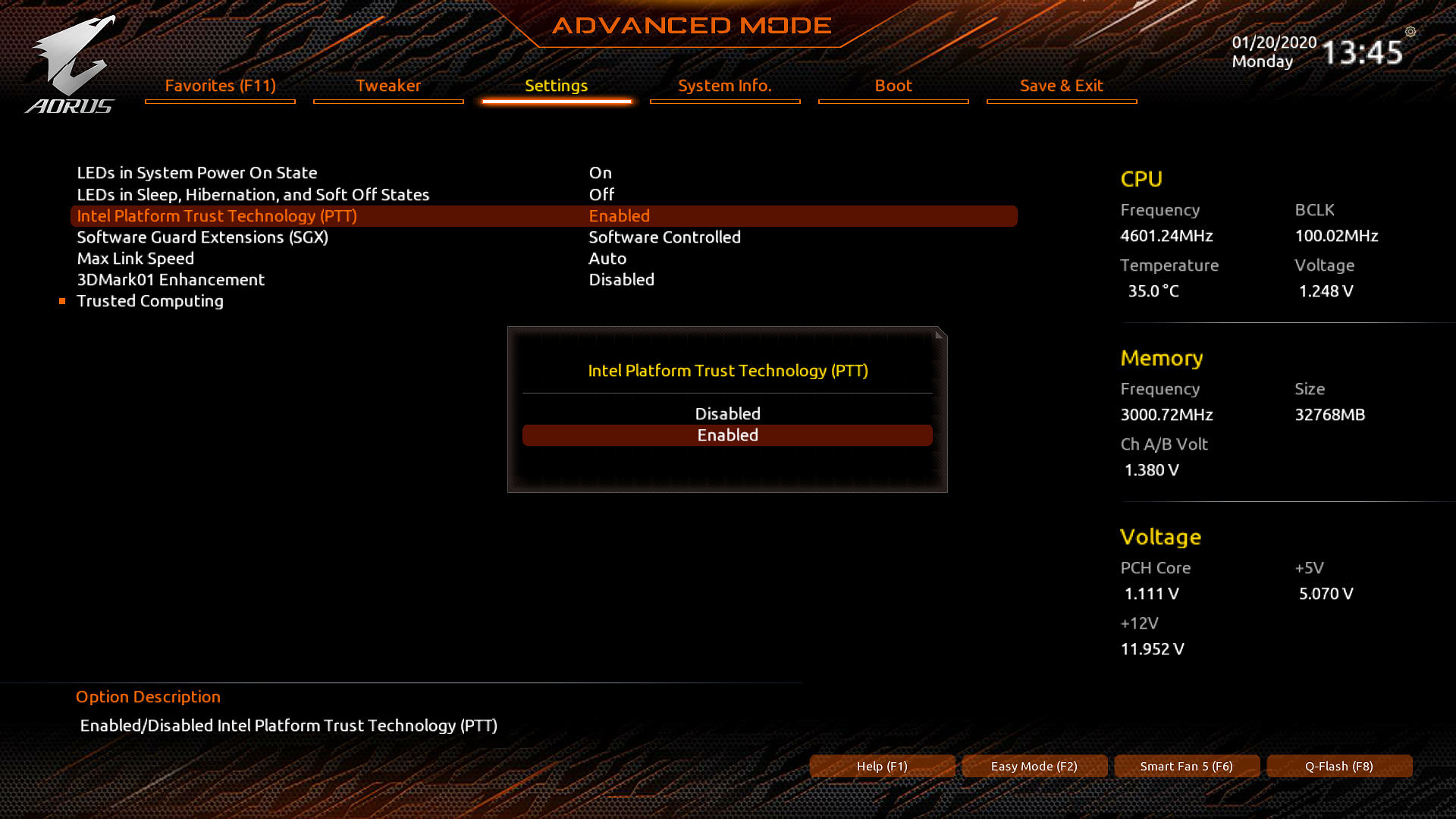

Если воспринимать информацию буквально, создаётся ложное ощущение, будто PIN-код является своеобразной панацеей, всегда хранится в модуле TPM и не может быть взломан. Это не так. Дело в том, что Windows 10 работает как на компьютерах с модулем TPM, так и без него, причём пользователю об этом система не сообщает. Более того, даже на компьютерах, в прошивке которых присутствует эмуляция TPM, эта эмуляция чаще всего по умолчанию отключена — пользователю предлагается самостоятельно зайти в UEFI BIOS, отыскать меню «Miscellaneous» и включить настройку, которая может называться, к примеру, “Intel Platform Trust Technology (PTT)”. Сколько пользователей включит эту настройку, а какое количество оставит её неизменной или просто не узнает о её существовании?

Если TPM в системе отсутствует или не включён в UEFI BIOS, Windows 10 всё равно предложит использовать для входа PIN-код, а Microsoft всё так же будет убеждать, что этот способ входа более безопасен по сравнению с паролем. Это не так. Пароль от учётной записи в виде хэша всё так же хранится на диске, а сам PIN-код с компьютера без TPM можно взломать простым перебором (цифровые PIN-коды, даже шестизначные, можно перебрать за считанные секунды).

Без модуля TPM вход в Windows по PIN-коду небезопасен

Совсем иначе дела обстоят в случае, если в системе присутствует и активирован модуль TPM2.0 в физическом виде либо в виде процессорной эмуляции. Рассмотрим поведение системы в следующих сценариях, которые мы протестировали в нашей лаборатории.

Сценарий 1: Система с Windows 10 (вход по PIN-коду) без TPM переносится на другой компьютер без TPM. Переносится физический диск с установленной ОС. Результат: вход по PIN-коду срабатывает на новом компьютере так же, как и на старом.

Сценарий 2: Система с Windows 10 (вход по PIN-коду) без TPM переносится на другой компьютер без TPM. Переносится только копия раздела с установленной ОС; аппаратное обеспечение между двумя компьютерами не совпадает ни по одной позиции. Результат: вход по PIN-коду срабатывает на новом компьютере так же, как и на старом.

Сценарий 3: Система с Windows 10 (вход по PIN-коду) без TPM переносится на компьютер с установленным и активным модулем TPM. Переносится только копия раздела с установленной ОС; аппаратное обеспечение между двумя компьютерами не совпадает ни по одной позиции. Результат: вход по PIN-коду срабатывает на новом компьютере так же, как и на старом.

Сценарий 4: Система с Windows 10 (вход по PIN-коду) с активным модулем TPM переносится на другой компьютер с активным модулем TPM. Переносится копия раздела с установленной ОС; аппаратное обеспечение между двумя компьютерами не совпадает. Результат: вход по PIN-коду на новом компьютере не срабатывает; для входа требуется пароль от учётной записи; для использования PIN-кода потребовалось удалить старый PIN и настроить новый.

Очевидно, что только четвёртый сценарий соответствует модели безопасности, описанной Microsoft в статье Почему ПИН-код лучше, чем пароль в Интернете (Windows) — Windows security | Microsoft Docs.

Есть ли в моём компьютере TPM?

Модули TPM (как правило, в виде процессорной эмуляции, что не оказывает влияния на реальную безопасность системы) присутствуют в большинстве портативных компьютеров (ноутбуки, планшеты с Windows, устройства два-в-одном и т.п.), оборудованных процессором Intel 8-го поколения и более новыми либо процессором AMD с архитектурой Zen и более новыми. В ноутбуках TPM, как правило, активен по умолчанию.

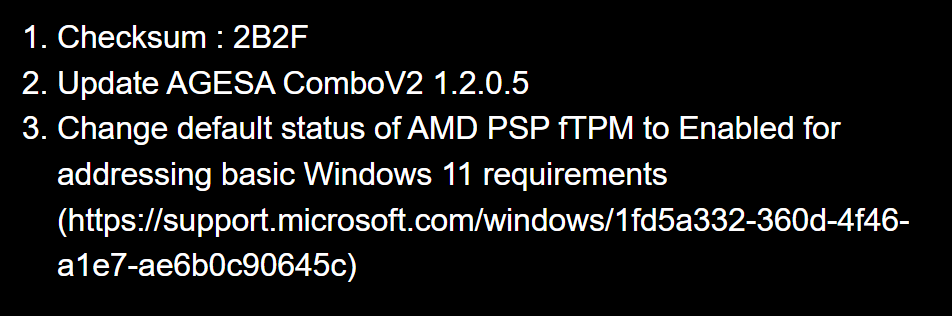

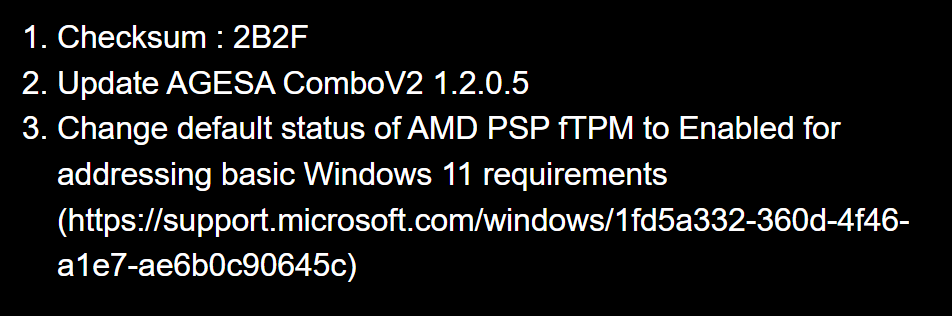

Для настольных компьютеров ситуация отличается. Процессорная эмуляция TPM по-прежнему доступна в системах с процессором Intel 8-го поколения и более новыми либо процессором AMD с архитектурой Zen и более новыми, однако поддержка TPM, как правило, выключена по умолчанию на уровне настроек UEFI BIOS. Ситуация стала меняться с выходом платформы Intel 12-го поколения (Alder Lake), а производители системных плат для платформ AMD с сокетом AM4 стали публиковать прошивки, в которых fTPM (firmware TPM) активируется по умолчанию.

Можно ли использовать вход без пароля в Windows 10?

В сентябре 2021 года компания анонсировала своё видение будущего без паролей. Пользователям очередной сборки Windows 10 предлагалось изменить настройки учётной записи Microsoft Account, запретив вход в учётную запись по паролю. Использование такой учётной записи для входа в систему позволяло избавиться от хранения хэша пароля на локальном компьютере. В то же время пользователь терял возможность войти в учётную запись Microsoft по логину и паролю; для успешного входа требовался доступ к доверенному телефонному номеру или ранее авторизованному устройству с установленным на нём приложением Microsoft Authenticator. С учётом того, что данное приложение доступно исключительно для смартфонов на iOS и Android (но не для компьютеров под управлением Windows), целесообразность данного нововведения представляется несколько сомнительной. (Инструкция: How to go passwordless with your Microsoft Account). Новшество не получило заметного распространения из-за неочевидных преимуществ и существенного неудобства использования.

Как Windows 11 использует TPM при авторизации входа в систему

В документации Microsoft (How Windows uses the TPM — Windows security | Microsoft Docs) описаны способы, которыми Windows может использовать аппаратный модуль безопасности. Реальность значительно скромнее: «может» не означает «использует». Так, пароли, которые пользователь хранит в браузере Microsoft Edge, защищены механизмом DPAPI, но ключ шифрования хранится на системном диске (он зашифрован данными учётной записи) и не защищается TPM, что позволяет извлечь эти пароли из образа диска, если известен пароль от учётной записи пользователя.

Вместо того, чтобы использовать TPM для хранения всё большего количества данных, в Microsoft попытались обойти проблему, представив способ входа в учётную запись без пароля. Именно этот способ — и только на системах с TPM! — позволяет говорить о безопасности учётной записи: теперь защищённые DPAPI данные невозможно расшифровать, не войдя в систему, а войти в систему можно исключительно по PIN-коду (или через Windows Hello), который будет проверяться аппаратным модулем TPM. Любое изменение в конфигурации системы (как изменение аппаратной части, так и загрузка с внешнего накопителя) приведут к тому, что модуль TPM не отдаст нужный ключ, и защищённые данные расшифровать не удаатся.

Подведём итог.

В Windows 11 с TPM невозможно взломать PIN-код. Для нового типа учётных записей с авторизацией без пароля невозможно ни подобрать пароль, ни использовать пароль к Microsoft Account, извлечённый из другого компьютера или учётной записи.

Существует техническая возможность конвертации учётной записи из нового типа в локальную, для которой вход будет осуществляться по известному паролю. При такой конвертации (например, в программе Elcomsoft System Recovery) будет утрачен доступ к зашифрованным в NTFS файлам и папкам, а также данным, защищённым DPAPI. В то же время такая конвертация может оказаться полезной для исследования системы пользователя.

А что с шифрованием BitLocker?

Ни сам механизм BitLocker, ни политики шифрования в Windows 11 не получили серьёзных изменений в сравнении с Windows 10. После анонса Windows 11 у многих обозревателей возникло впечатление, что Microsoft будет шифровать системный раздел Windows 11 так же, как это делают производители смартфонов. Оказалось, что это не так. По умолчанию (посредством BitLocker Device Encryption) шифруются лишь оборудованные TPM портативные устройства — ноутбуки, планшеты и устройства два-в-одном, однако точно таким же образом шифрование включалось и в Windows 8, и в Windows 10. При установке Windows 11 на настольный компьютер шифрование по умолчанию не включается; более того, для того, чтобы использовать BitLocker, требуется редакция Windows 11 Pro, Enterprise или Education. Для пользователей младшей редакции Home шифрование остаётся недоступным.

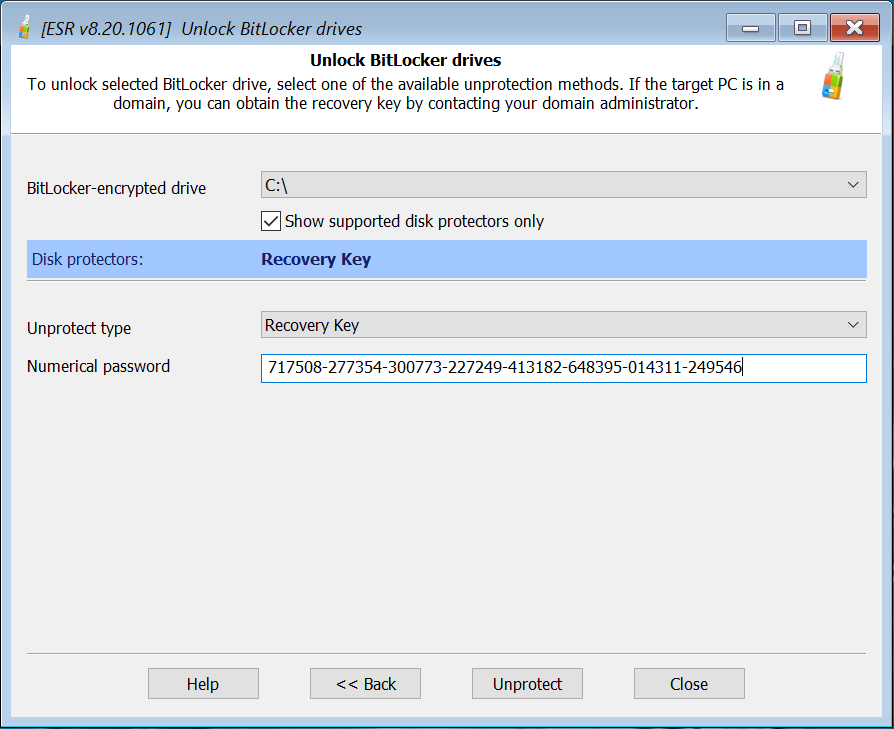

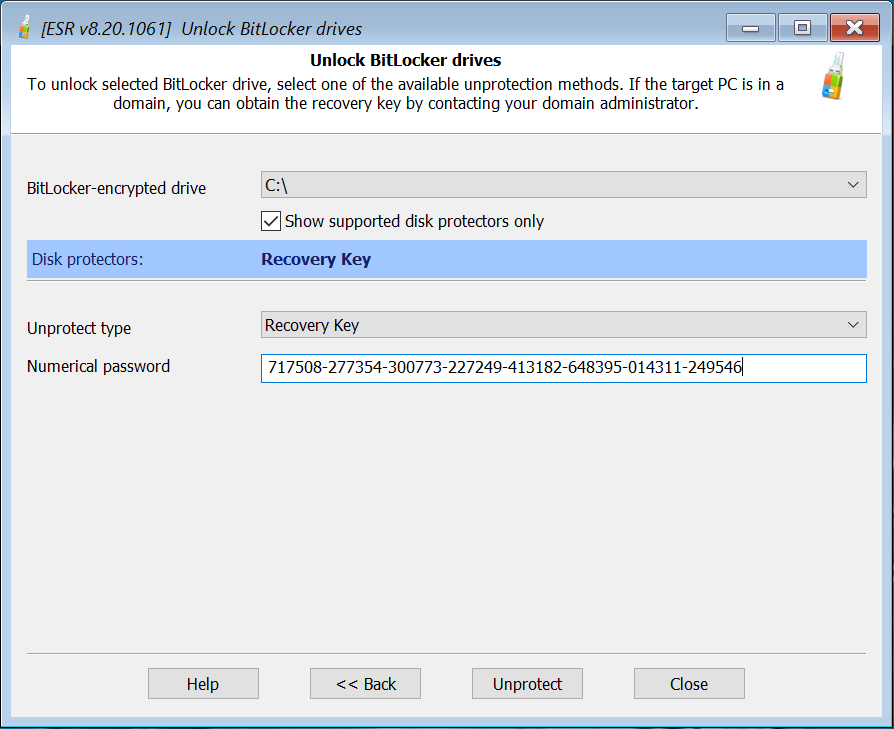

Что делать, если в исследуемой системе активно шифрование BitLocker? При использовании Elcomsoft System Recovery вам потребуется сначала смонтировать зашифрованный раздел, введя депонированный код восстановления доступа BitLocker Recovery Key (подробности — в статье Механизмы защиты BitLocker: какие диски можно, а какие нельзя взломать). При использовании TPM разблокировать зашифрованный диск можно или так, или загрузившись и авторизовавшись в оригинальную установку Windows на том же самом компьютере в неизменной аппаратной конфигурации. Создать образ раздела и разблокировать его паролем (или PIN-кодом) не удастся: ни PIN, ни пароль не участвуют в шифровании, а ключ хранится в модуле TPM, извлечь его из которого невозможно.

Единственный способ разблокировать такие тома BitLocker — использовать ключ восстановления BitLocker. Для портативных устройств с BitLocker Device Encryption Windows автоматически создаёт ключ восстановления при шифровании системного раздела; ключ восстановления будет так же автоматически загружен в учётную запись Microsoft первого же пользователя, который войдёт в систему на этом компьютере с правами администратора и использует учётные данные Microsoft для входа в систему. Этот ключ можно запросить у Microsoft или загрузить его, войдя в учётную запись Microsoft пользователя и перейдя по следующей ссылке: https://account.microsoft.com/devices/recoverykey

При помощи депонированного ключа диск разблокируется:

Обратите внимание: после разблокировки диску назначается новая буква.

После этого можно приступать к конвертации учётных записей.

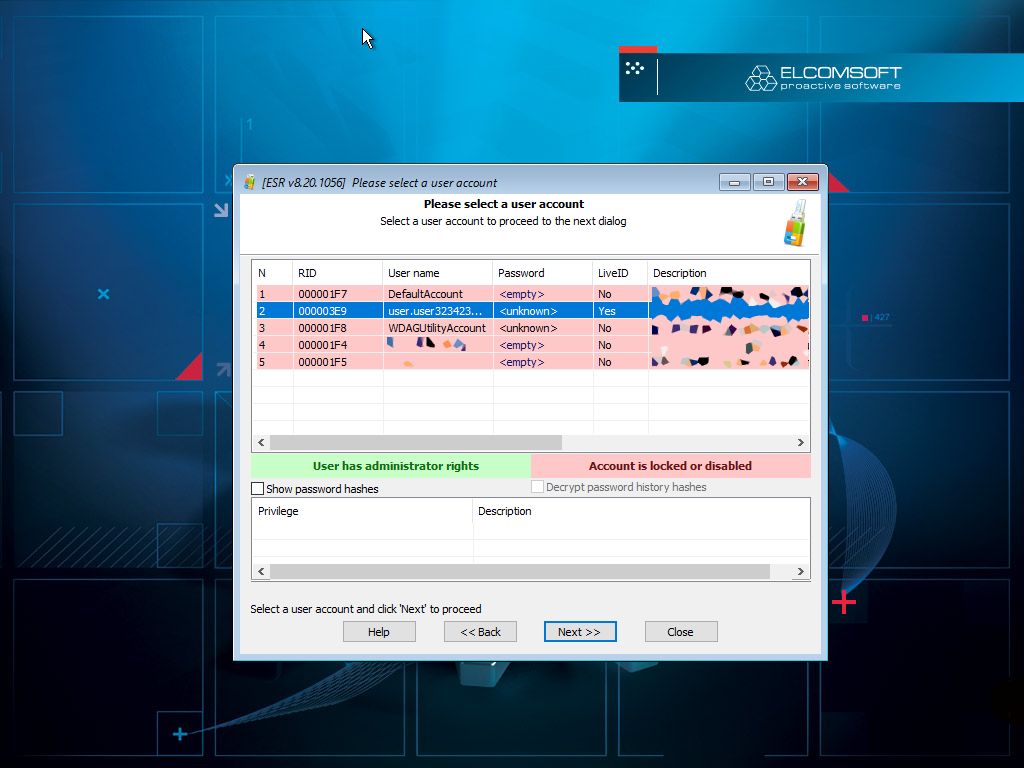

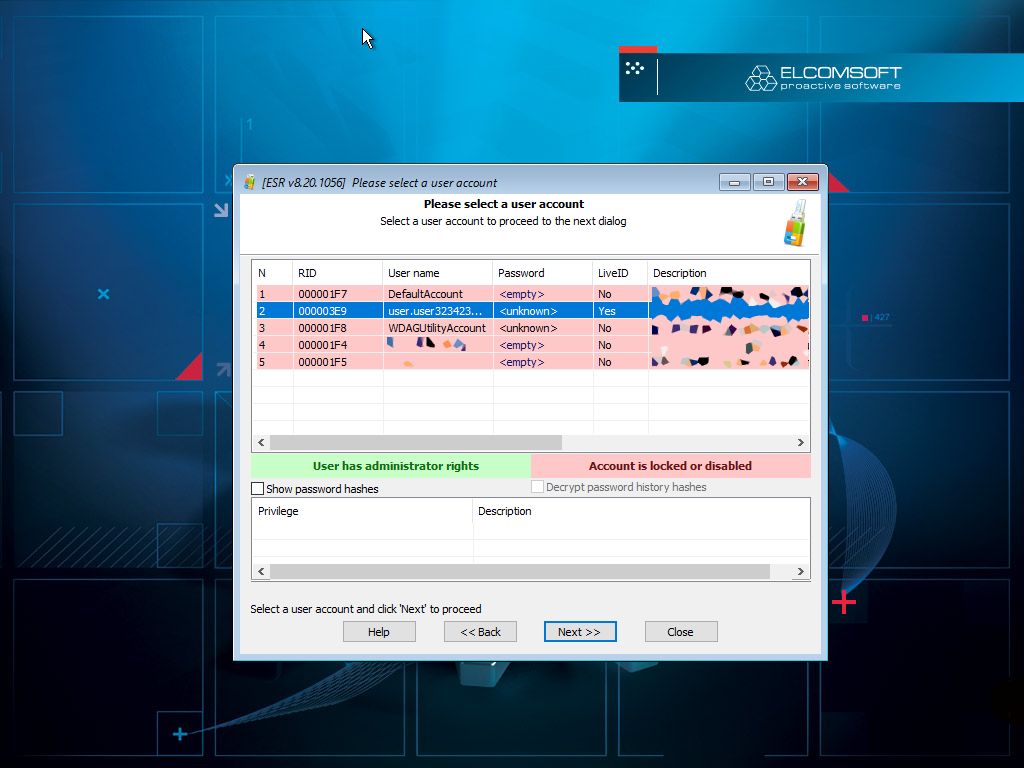

Разблокировка и конвертация учётных записей Windows 11 с авторизацией без пароля

Чтобы разблокировать учётную запись Windows 11 с авторизацией без пароля, её необходимо сконвертировать в обычную локальную учётную запись с паролем, установив собственный пароль. Для этого нужно загрузить компьютер с USB-накопителя Elcomsoft System Recovery. Создать загрузочный накопитель Elcomsoft System Recovery можно, воспользовавшись инструкциями в статье Elcomsoft System Recovery: загрузочный накопитель для исследования компьютеров.

После загрузки Elcomsoft System Recovery необходимо выбрать стандартный режим работы (по умолчанию программа запускается в режиме «только для чтения», в котором запрещены любые модификации данных).

Для конвертации учётной записи Microsoft Account с авторизацией без пароля в обычную локальную учётную запись воспользуйтесь следующей инструкцией.

Выберите учётную запись для конвертации.

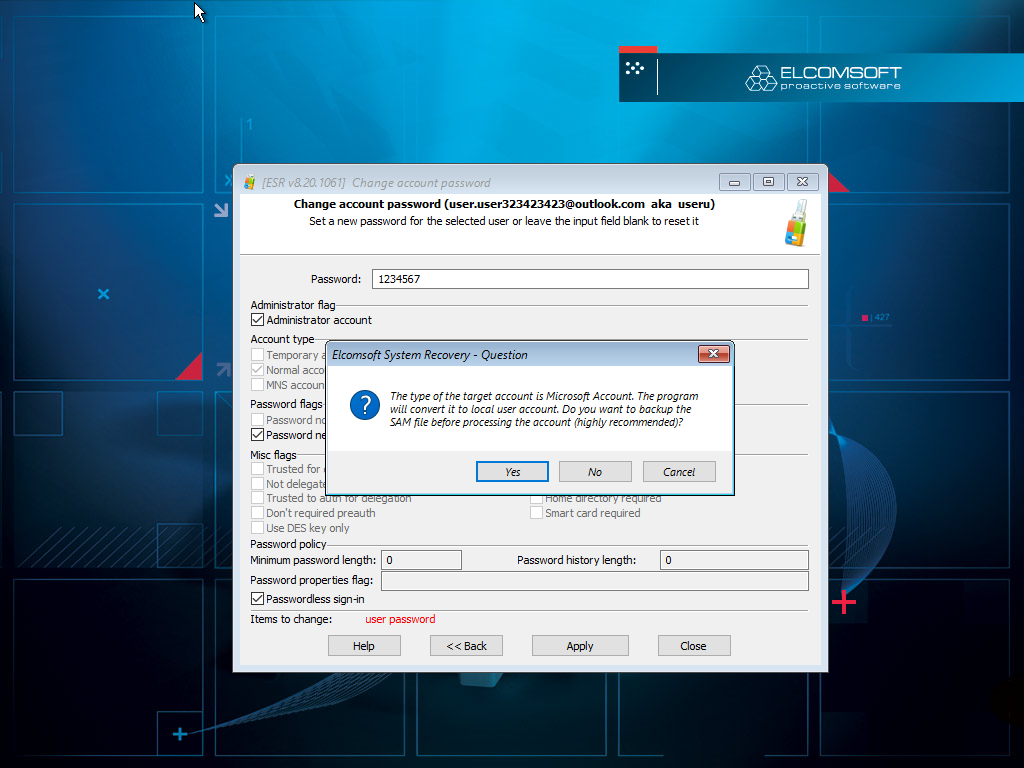

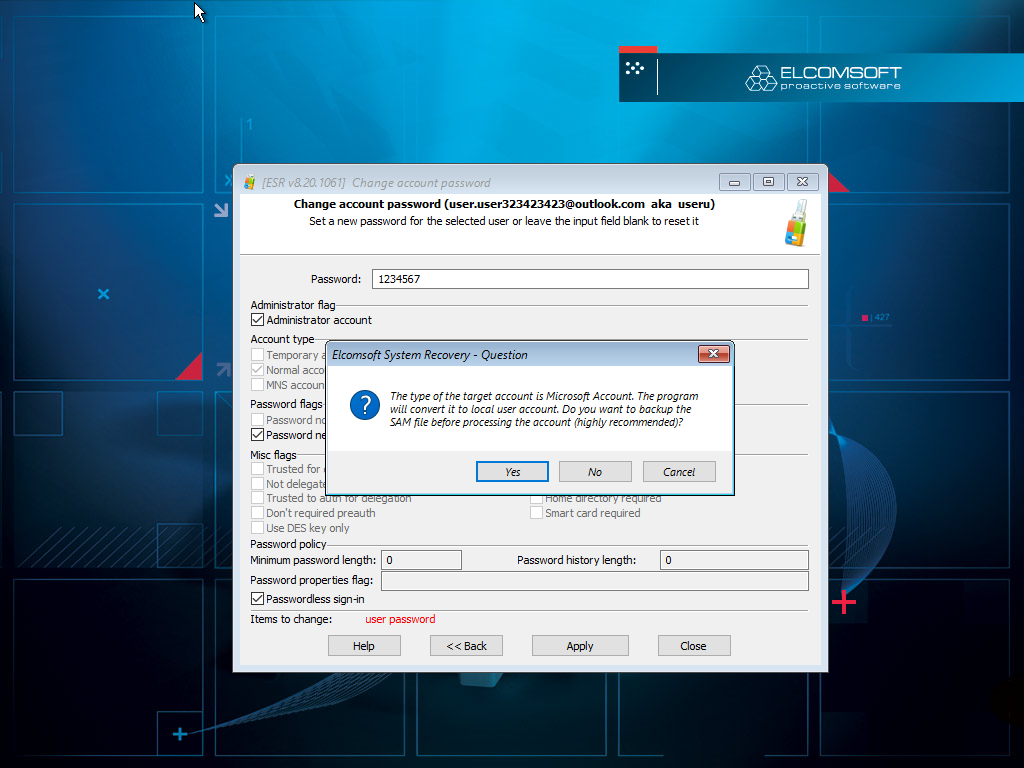

Укажите пароль, который будет установлен в учётной записи.

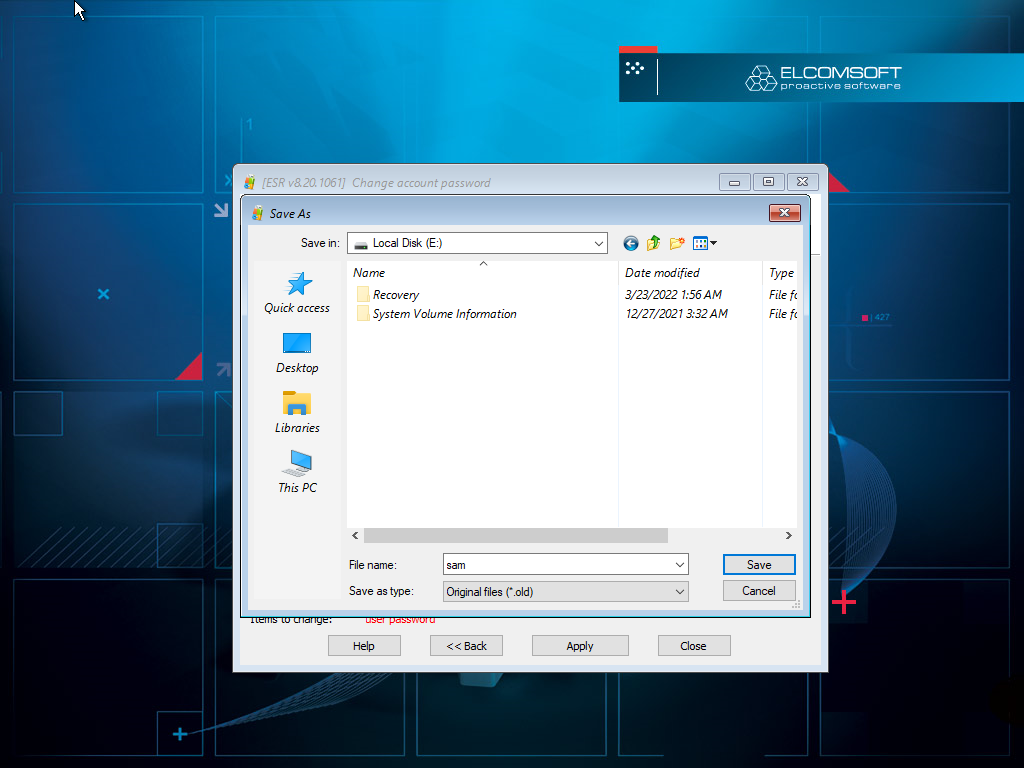

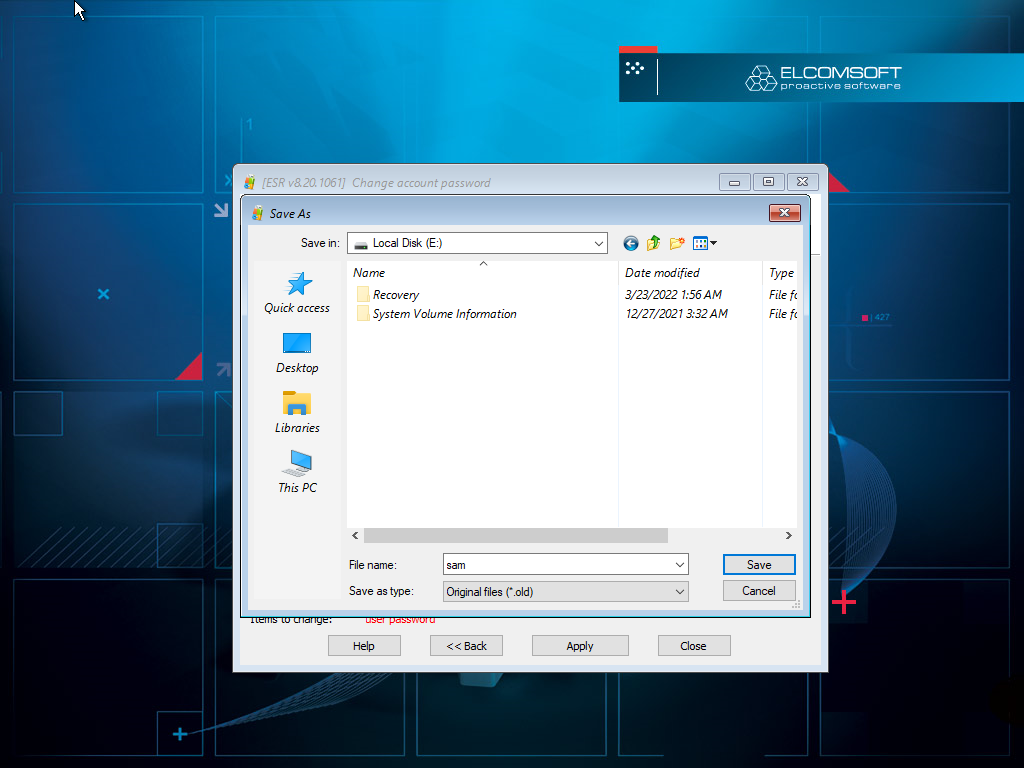

Не забудьте создать резервную копию оригинальной базы данных SAM.

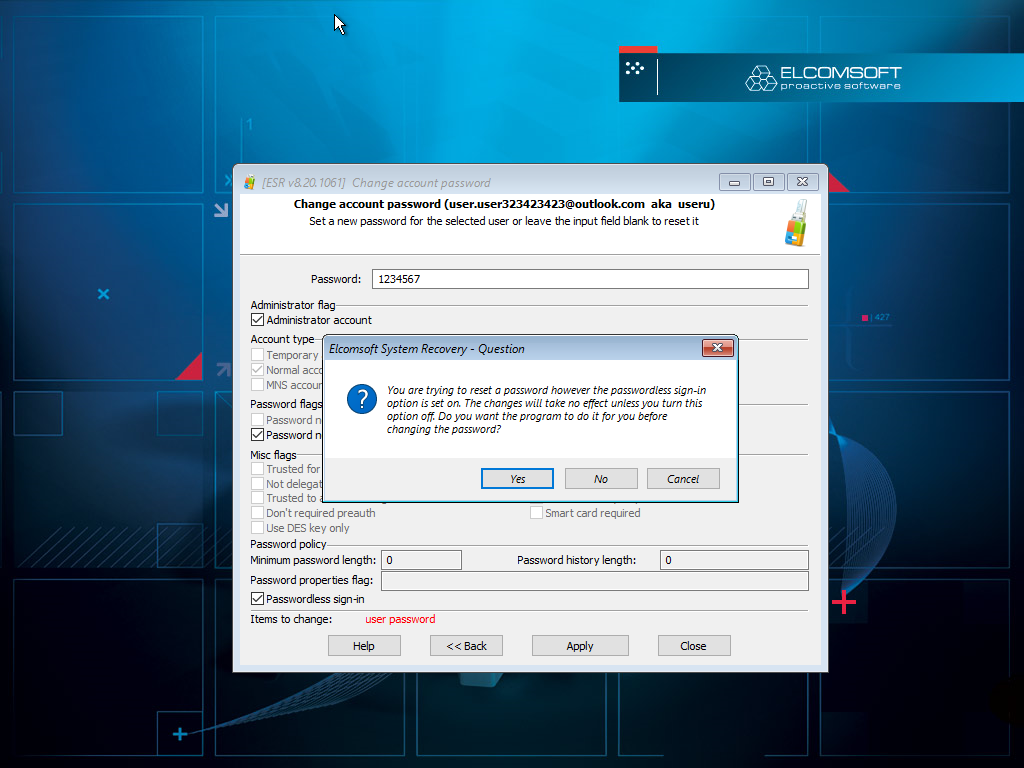

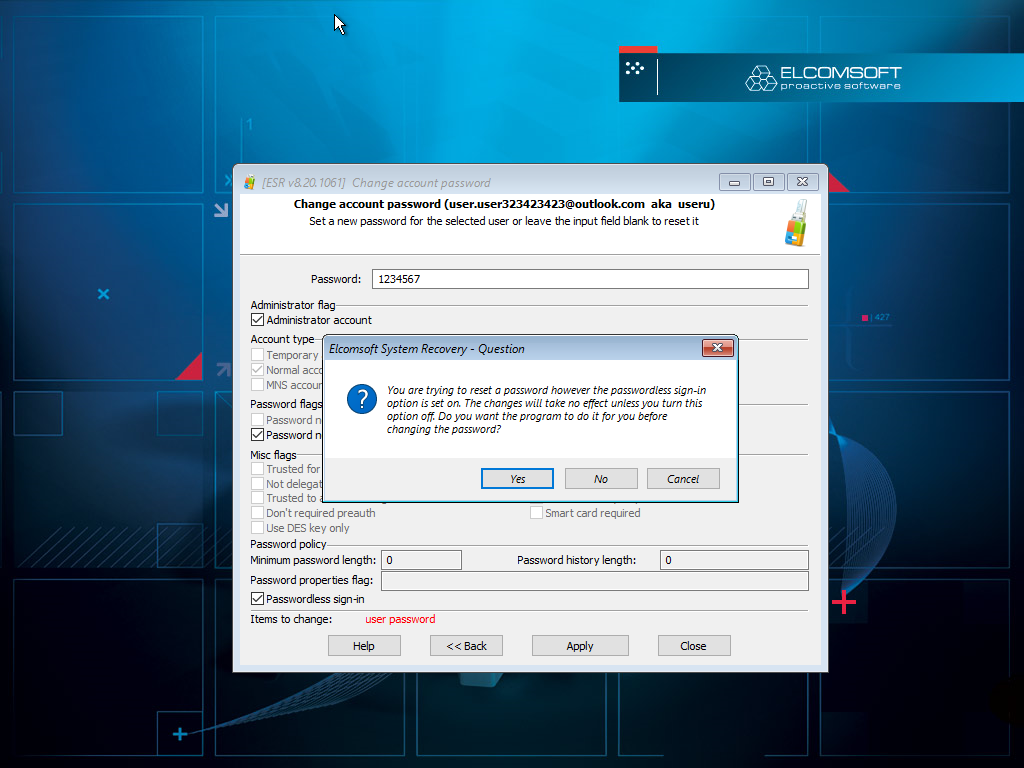

Программа автоматически определит тип учётной записи с авторизацией без пароля и предложит удалить эту опцию. Вы не сможете продолжить конвертацию, если отклоните запрос.

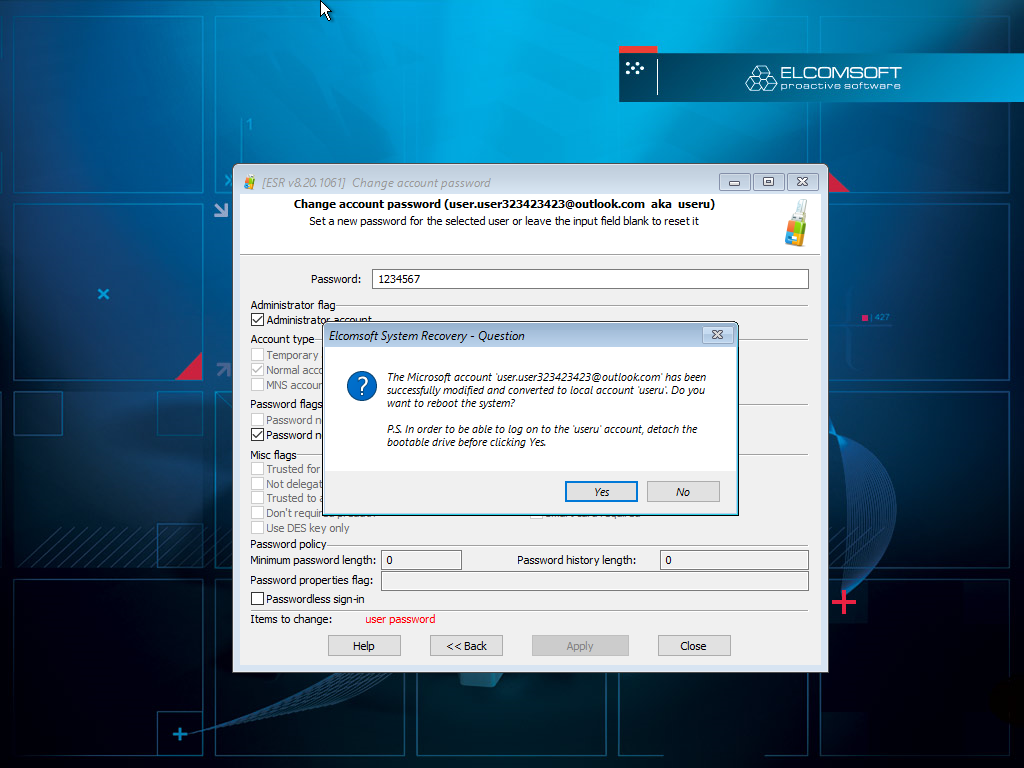

Elcomsoft System Recovery уведомит о потенциальных последствиях конвертации (см. ниже) и внесёт изменения в базу данных SAM. После этого вы сможете загрузить компьютер в Windows и войти в учётную запись, используя ранее установленный пароль.

Обратите внимание: после конвертации учётной записи станут недоступными ключи и данные, защищённые DPAPI. Сюда входят пароли браузера Microsoft Edge, файлы и папки, зашифрованные в NTFS, и некоторые другие данные.

Заключение

Несмотря на бесчисленные копья, сломанные в спорах о явно завышенных системных требованиях Windows 11, разработчики Microsoft сделали шаг в верном направлении. Обязательное требование наличия TPM совместно с новым способом авторизации устраняют серьёзную уязвимость в механизме авторизации Windows при входе в учётную запись. В то же время мы не заметили изменений в политике шифрования. На портативных устройствах всё так же используется BitLocker Device Encryption, а в настольных компьютерах шифрование по-прежнему остаётся опциональным; для доступа к зашифрованным данным всё так же используется депонированный в Microsoft Account ключ BitLocker Recovery Key.