Современный смартфон — кладезь информации. В устройстве содержится подробнейшая информация о действиях, местоположении и прочих видах активности владельца устройства. В телефоне сохраняются и пароли пользователя, позволяющие зайти в сетевые ресурсы и сервисы. Если доступ к этим данным получит злоумышленник, пострадает сам пользователь. Парадокс в том, что далеко не каждый готов взять на себя ответственность по защите своих данных, предпочитая полагаться на случай или и вовсе полагая, что «скрывать нечего».

Сегодня мы поговорим о малоизвестных особенностях iOS, связанных с защитой резервных копий, обходом этой защиты и защитой от неё. Система резервного копирования iOS – воистину вне конкуренции. Ничего подобного в плане подробности, универсальности и безопасности локальных резервных копий у конкурентов в стане Android нет. В Android резервные копии создаются исключительно в облаке; локальные же резервные копии в этой системе оставляют желать много лучшего. В рамках этой статьи мы поговорим о локальных резервных копиях и их защите.

Шифрованием данных пользуются все, кто взаимодействует с современной электроникой. Будь то BitLocker, FileVault, LUKS, VeraCrypt или встроенная в смартфоны Android и Apple система шифрования, пользователь привык к определённому набору функций. Пароль от зашифрованного раздела всегда можно сменить, и это происходит практически мгновенно, а для очистки зашифрованного накопителя достаточно уничтожить ключи шифрования, после чего данные невозможно расшифровать даже с правильным паролем. Наконец, мы привыкли к тому, что системы защиты подробно документированы, а их стойкость постоянно пробуют на зуб независимые исследователи.

BitLocker — одно из самых распространённых решений шифрования дисков в Windows. BitLocker используется как в организациях, так и для защиты портативных устройств — ноутбуков и устройств-трансформеров под управлением Windows. В то же время BitLocker может заблокировать доступ к зашифрованным данным, если пароль для входа в Windows утерян. Мы предлагаем решение на основе загрузочного USB-накопителя, позволяющее восстановить доступ к учётным записям Windows для систем, защищённых BitLocker. В этой статье нет ни слова о том, как взломать шифрование томов BitLocker. Мы рассказываем о том, как получить доступ к учётным записям пользователей Windows, если загрузочный диск зашифрован, но в вашем распоряжении есть депонированный ключ или один из доступных протекторов — факторов, позволяющих разблокировать том.

BitLocker — одно из наиболее продвинутых и, наверное, самое популярное решение для шифрования дисков. BitLocker подробно документирован и отлично изучен. Время от времени в механизме обнаруживались уязвимости, но область их использования была весьма специфичной, а сами уязвимости исправлялись с очередным обновлением Windows. Тома BitLocker могут быть защищены одним или несколькими предохранителями, такими как аппаратный TPM, пароль пользователя, USB-ключ или их комбинация. Атака на пароль возможна только в одном из этих случаев, в то время как другие средства защиты требуют совсем другого набора атак. В этой статье мы подробно расскажем о механизмах защиты BitLocker и о подходах, которые можно использовать для расшифровки томов.

Tally ERP 9 – аналог системы 1С: Предприятие, разработанный и получивший широкое распространение в Индии. Производитель описывает продукт как «программное обеспечение для управления бизнесом нового поколения для бизнеса нового поколения», которое, снова процитирую создателей, «создано для наслаждения». В сегодняшней статье мы ознакомимся с особенностями шифрования данных в Tally ERP 9 и расскажем о том, как разрабатывался способ вскрытия защиты.

В прошлом году мы разработали новый способ извлечения данных из iPhone, не требующий взлома устройства через джейлбрейк. Обладающий массой достоинств метод не обошёлся без недостатка: для его работы требовалось зарегистрировать учётную запись Apple ID в платной программе Apple для разработчиков. Очередное обновление iOS Forensic Toolkit для Mac снимает это ограничение, позволяя использовать обычные учётные записи для установки агента-экстрактора и извлечения данных из iPhone.

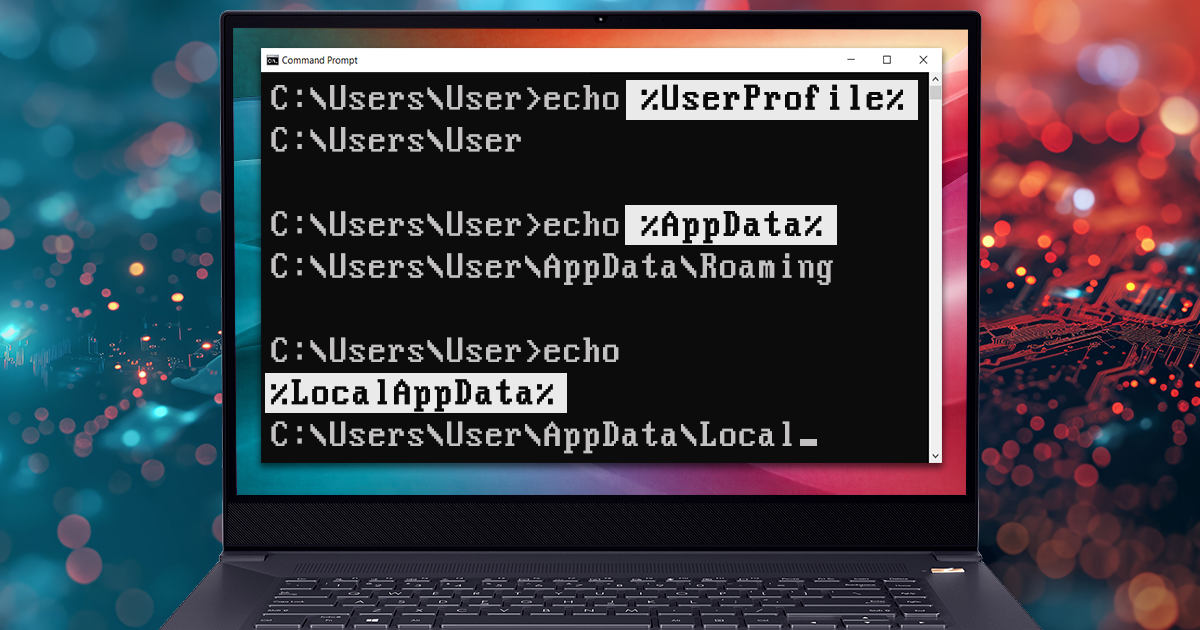

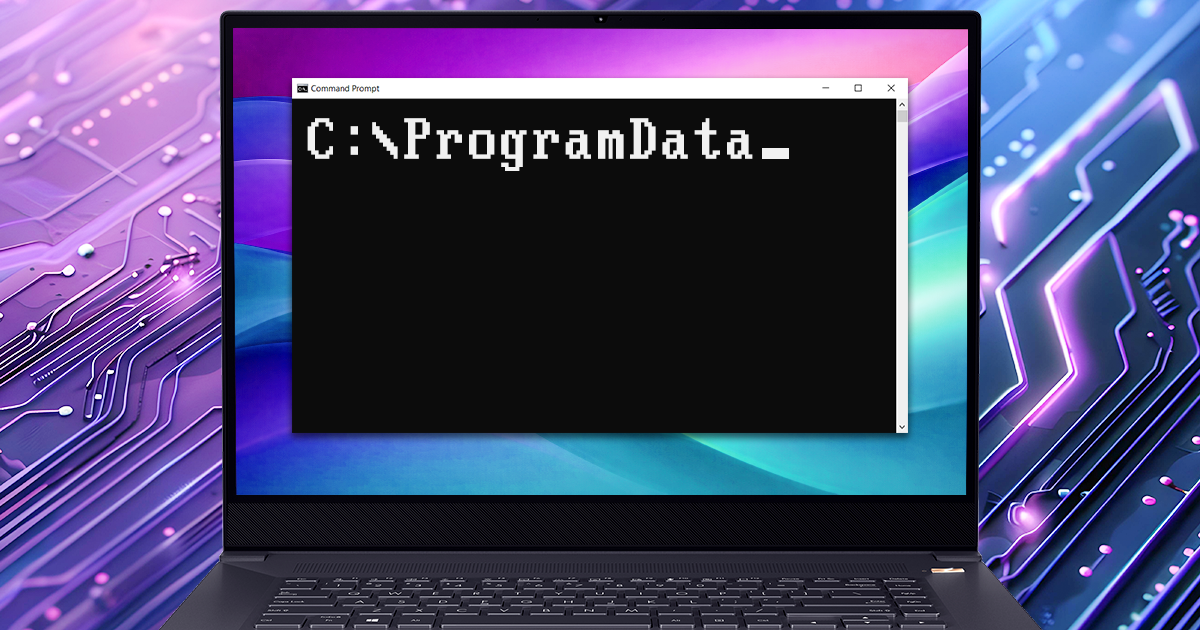

Повсеместное распространение шифрования всего и вся способно не просто затруднить анализ данных, но и сделать его невозможным при малейших отклонениях от установленных процедур. В то же время точное следование процедурам изъятия компьютерной техники далеко не всегда возможно в практических условиях. Своевременное обнаружение зашифрованных дисков позволит предпринять необходимые меры для защиты доступа к зашифрованным уликам, прежде чем компьютер подозреваемого будет обесточен. Какие шаги необходимы и как узнать, используется ли в системе шифрование диска? Сделать это достаточно просто, запустив соответствующую утилиту с флеш-накопителя.

bitlocker, EDPR, EEDH, EFDD, Elcomsoft Distributed Password Recovery, Elcomsoft Encrypted Disk Hunter, Elcomsoft Forensic Disk Decryptor, Elcomsoft System Recovery, esr, FileVault2, LUKS, PGP, TPM, TrueCrypt, VeraCrypt

Мы разработали способ, позволяющий разблокировать смартфоны моделей iPhone 5 и iPhone 5c, защищённые неизвестным кодом блокировки экрана. Наш метод взлома кода блокировки основан на атаке через режим DFU, для проведения которой вам потребуется компьютер под управлением macOS. Реализация метода — полностью программная; разборка устройства или дополнительное аппаратное обеспечение не требуются. Для разблокировки телефона вам потребуется инструментарий iOS Forensic Toolkit версии 6.40 или более новой, компьютер Mac и обычный кабель USB-A — Lightning. В этом руководстве описаны шаги по разблокировке смартфонов iPhone 5 и 5c.

Шифрование по стандарту LUKS поддерживается практически во всех сборках Linux для настольных компьютеров. Использование LUKS позволяет как зашифровать диск целиком, так и создать зашифрованный контейнер. В LUKS поддерживаются многочисленные алгоритмы и методы шифрования, а также несколько хэш-функций для преобразования пароля пользователя в ключ шифрования. Если установленный пользователем пароль неизвестен, то для расшифровки защищённого диска необходимо восстановить оригинальный текстовый пароль. Этим мы и займёмся сегодня.