В течение многих лет с момента появления в составе iOS Forensic Toolkit агента-экстрактора для низкоуровневого доступа к данным мы публиковали материалы о том, как правильно установить агент на устройство и что делать, если возникли проблемы. Со временем наш продукт эволюционировал; постепенно менялось и окружение. Мы старались реагировать, публикуя всё новые и новые статьи. В результате самые старые статьи частично бесполезны, а в обилии обновлений легко запутаться. Сегодня мы решили собрать и актуализировать всю доступную информацию в одном большом материале.

Последнее обновление iOS Forensic Toolkit решает давнюю проблему, связанную с установкой и использованием агента-экстрактора для низкоуровневого извлечения данных. В версии 8.70 мы внедрили ключевое улучшение: теперь можно установить и запустить агент-экстрактор в режиме офлайн, используя любой аккаунт Apple Developer независимо от даты его создания. Подробнее о проблеме и её решении — в этой статье.

Для безопасной установки агента-экстрактора в процессе низкоуровневого извлечения данных в ряде случаев требуется использовать файрволл, ограничивающий возможности нежелательного выхода устройства в интернет. Мы разработали два решения: полностью программный вариант, работающий на компьютерах с macOS, и аппаратный, использующий микрокомпьютер Raspberry Pi или подобный с нашей прошивкой. В этой статье мы поможем выбрать наилучший вариант для ваших задач и потребностей.

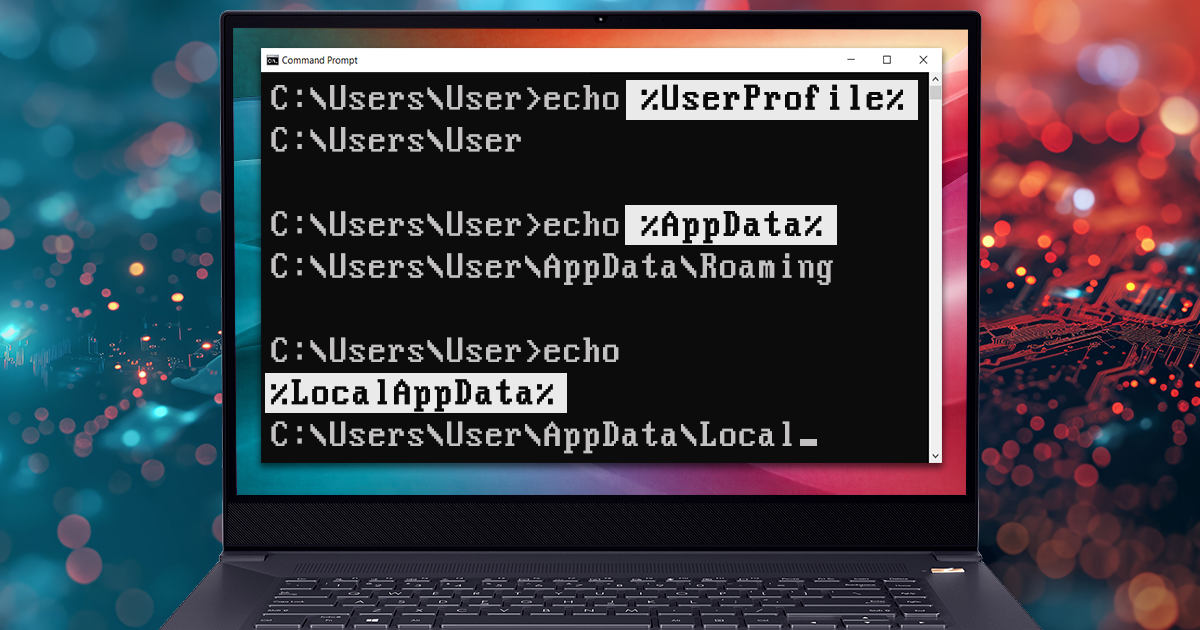

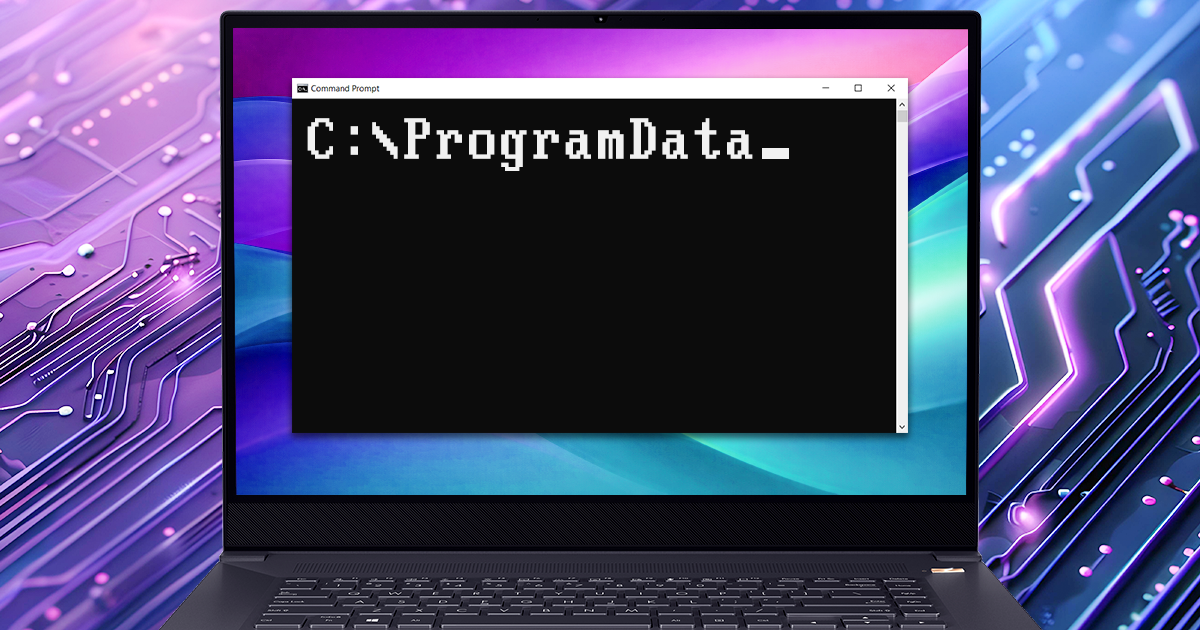

Низкоуровневое извлечение — единственный способ добраться до максимально полной информации, хранящейся в устройствах iOS/iPadOS. В очередном обновлении iOS Forensic Toolkit мы улучшили механизм установки агента, добавив установку с компьютеров Windows и Linux с использованием обычных учётных записей Apple ID.

В настоящем руководстве приведены подробные инструкции по установке и настройке агента-экстрактора. Агент-экстрактор — составная часть iOS Forensic Toolkit, предназначенная для низкоуровневого доступа и извлечения образа файловой системы и связки ключей из совместимых устройств Apple.

Инструментарий iOS Forensic Toolkit 8 теперь доступен в редакции для Windows. Восьмая версия инструментария расширяет функционал, доступный в EIFT 7, поддержка которой прекращается. О том, что изменится для пользователей iOS Forensic Toolkit – в этой статье.

Пользователи iOS Forensic Toolkit регулярно сталкиваются с проблемами при установке и использовании агента-экстрактора, необходимого для низкоуровневого извлечения образа файловой системы устройств под управлением iOS. Мы накопили достаточную статистику обращений в службу поддержки, классифицировали проблемы и публикуем готовые решения.

Процесс низкоуровневого извлечения данных из iPhone и iPad требует установки на устройство специальной программы — агента-экстрактора. Агент прост в использовании, но после изменений на стороне Apple его установка стала вызывать проблемы даже у опытных пользователей. Мы уже публиковали варианты решений этой проблемы; сегодня мы расскажем ещё об одном.

Elcomsoft iOS Forensic Toolkit был и остаётся одним из самых мощных инструментов для экспертов-криминалистов по извлечению данных из мобильных устройств Apple. В очередном обновлении мы расширили поддержку версий iOS, с минимальной задержкой добавив возможность полноценного низкоуровневого извлечения из современных iPhone и iPad, работающих под управлением iOS вплоть до версии 16.5 включительно.

Несбыточная мечта многих специалистов — продукт, который просто решит проблему, желательно — после нажатия единственной кнопки. К сожалению, в области мобильной криминалистики это, в общем-то, справедливое желание так и остаётся несбыточной мечтой. Даже наш продукт iOS Forensic Toolkit, в котором собраны все возможные способы извлечения данных из устройств Apple, как никогда далёк от «однокнопочного» решения. В этой статье мы расскажем о том, как правильно пользоваться продуктом для получения наилучшего возможного результата.