Мы разработали способ, позволяющий разблокировать смартфоны моделей iPhone 5 и iPhone 5c, защищённые неизвестным кодом блокировки экрана. Наш метод взлома кода блокировки основан на атаке через режим DFU, для проведения которой вам потребуется компьютер под управлением macOS. Реализация метода — полностью программная; разборка устройства или дополнительное аппаратное обеспечение не требуются. Для разблокировки телефона вам потребуется инструментарий iOS Forensic Toolkit версии 6.40 или более новой, компьютер Mac и обычный кабель USB-A — Lightning. В этом руководстве описаны шаги по разблокировке смартфонов iPhone 5 и 5c.

Какие существуют способы для извлечения максимально подробных данных из устройств iPhone, iPad, Apple TV и Apple Watch, и каким из множества способов стоит воспользоваться? Ответ на этот вопрос — многомерная матрица со множеством сносок и отступлений. О них мы и поговорим в этой статье.

Apple TV, Apple TV 4K, Apple Watch, backup, checkra1n, EIFT, EPB, EPV, ios, iPhone, jailbreak, tvOS, watchOS

Одной из основных задач расследований, связанных с мобильными устройствами, является извлечение максимально полного набора данных. В случае, если мобильное устройство — iPhone, для низкоуровневого доступа к файлам и для расшифровки Связки ключей, в которой хранятся все пароли пользователя, может потребоваться установка джейлбрейка. Несмотря на то, что существуют надёжные методы сбора данных, которые работают без джейлбрейка, эти методы могут быть недоступны в зависимости от ряда факторов, что возвращает нас к вопросу о джейлбрейках. Сегодня мы рассмотрим два самых популярных и самых надёжных в работе джейлбрейка — checkra1n и unc0ver. Чем они отличаются и в каких ситуациях какой из них стоит использовать? Попробуем разобраться.

Извлечение данных через облако — один из из наиболее распространённых способов получения улик. Важно понимать, что анализ данных, собранных компанией Google в собственном облаке, способен предоставить значительно более полные данные по сравнению с самым низкоуровневым анализом единственного телефона с Android. Сегодня мы поговорим об одной из особенностей облачного анализа: возможности извлекать данные пользователя, хранящиеся в учётной записи Google, без его логина и пароля.

Только что вышла свежая сборка iOS Forensic Toolkit. Для пользователя — эксперта-криминалиста, — изменения почти незаметны; внутри продукта, однако, изменилось многое. В этой статье мы расскажем о том, как работает один из самых интересных продуктов нашей компании, что изменилось в последней сборке и как это повлияет на процесс извлечения данных.

В новой версии Elcomsoft Cloud Explorer появилась поддержка такого интересного сервиса, как Личный кабинет Google. Личный кабинет Google отличается тем, что информация из него не попадает в скачанные с сайта Google данные. Получить доступ к Личному кабинету можно либо через веб-сайт компании, либо, если требуется офлайновый анализ, посредством Elcomsoft Cloud Explorer. В этой статье мы расскажем о сервисе Личный кабинет Google и о том, как данные из него можно извлечь и проанализировать.

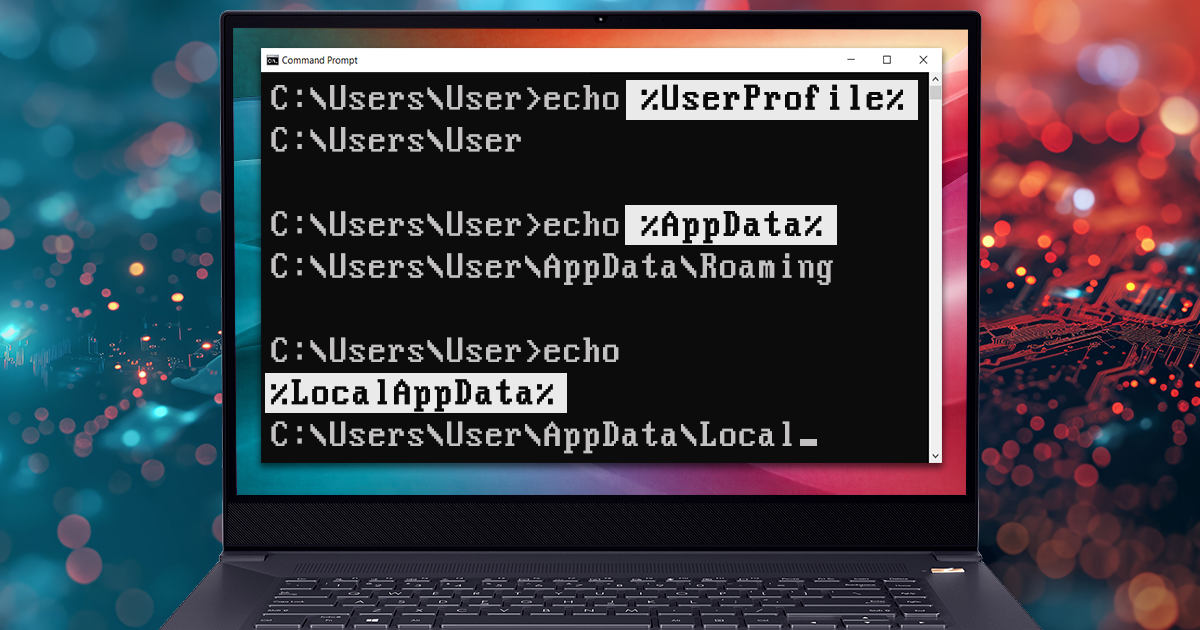

Как получить доступ к файлам из учётной записи компьютера при проведении расследования или в случаях, когда сотрудник уволен? Ответ на этот вопрос очевиден далеко не всегда. Сброс пароля средствами Active Directory поможет войти в учётную запись, но не поможет получить доступ к данным, защищённым средствами DPAPI (например, сохранённым паролям пользователя). Кроме того, будет потерян доступ к файлам, зашифрованным средствами EFS. В этой статье мы расскажем об одной из возможностей получения доступа к учётным записям Windows посредством создания загрузочного USB-накопителя.

Приложения для обмена мгновенными сообщениями стали стандартом де-факто для переписки в реальном времени. Извлечение истории переписки из таких приложений и облачных сервисов может оказаться исключительно важным в ходе расследования. В этой статье мы сравниваем безопасность пяти самых распространённых приложений для обмена мгновенными сообщениями для iPhone в контексте их криминалистического анализа.

ecx, EIFT, einpb, EPB, EPV, iCloud, iCloud Drive, iMessage, Signal, Skype, Telegram, WhatsApp

Google Fit – сравнительно малоизвестная подсистема для сбора и анализа данных о здоровье и тренировках пользователя. Между тем, подсистема исправно поставляет данные в соответствующий раздел в облаке Google. Google Fit отправляет данные о количестве шагов и частоте сердечных сокращений; координатах, треках, пробежках, поездках и велосипедных маршрутах пользователя. Иными словами, Google Fit поставляет массив уникальной и подробной информации о действиях и поведении пользователя в каждый момент времени. О том, что именно хранится в облаке и как получить доступ к информации – в этой статье.

День ото дня специалисты Apple работают над тем, чтобы осложнить жизнь эксперта-криминалиста. Усложняется работа с облаком iCloud, вводятся новые условия и ограничения. С выходом iOS 13.4 и macOS 10.15.4 работа экспертов станет ещё немного труднее. Посмотрим, что нового появилось в последних версиях операционных систем от Apple (и как изменилась при этом работа продуктов Элкомсофт).